Documentation Index

Fetch the complete documentation index at: https://docs-cerberus.c7-security.com/llms.txt

Use this file to discover all available pages before exploring further.

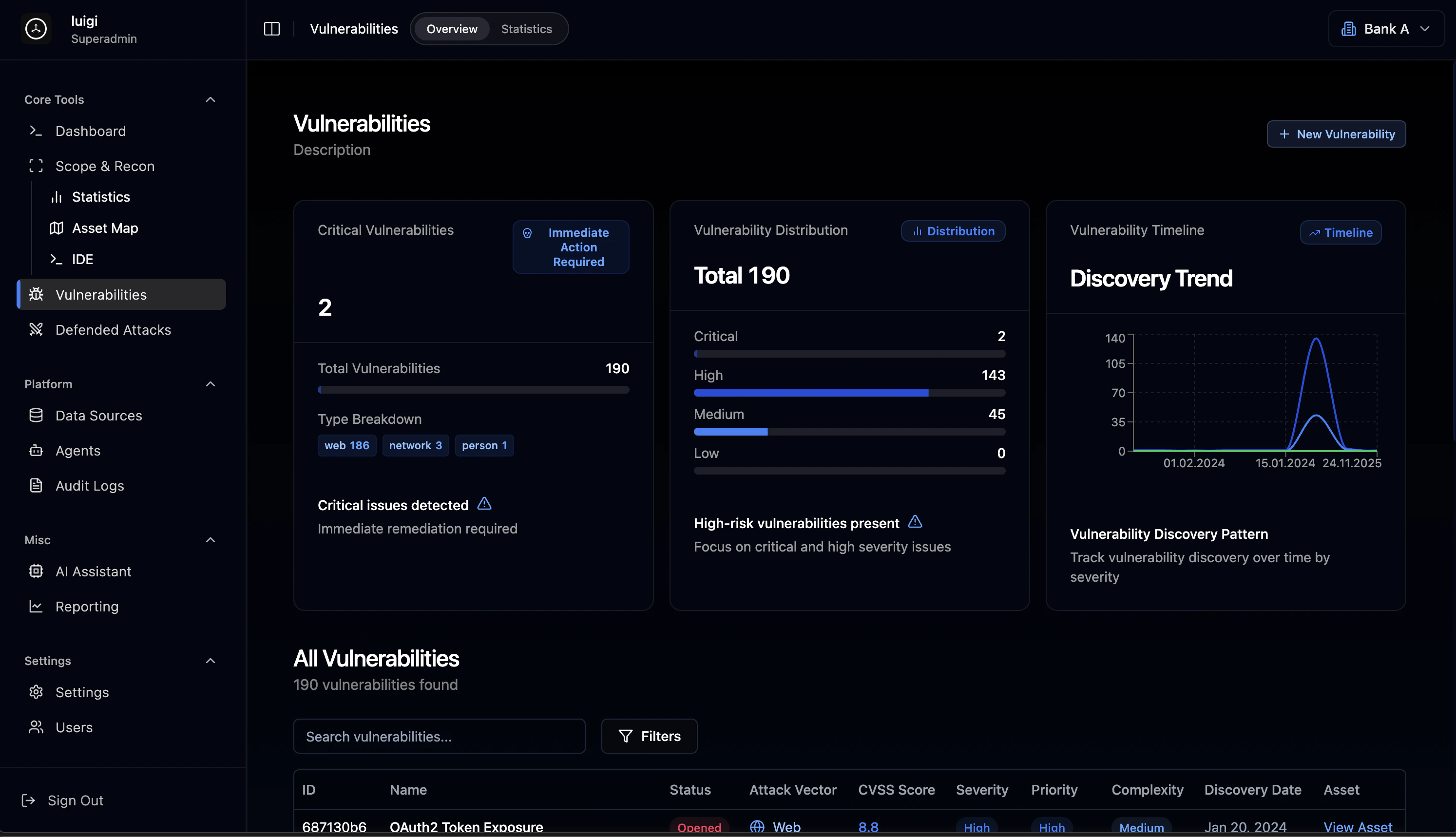

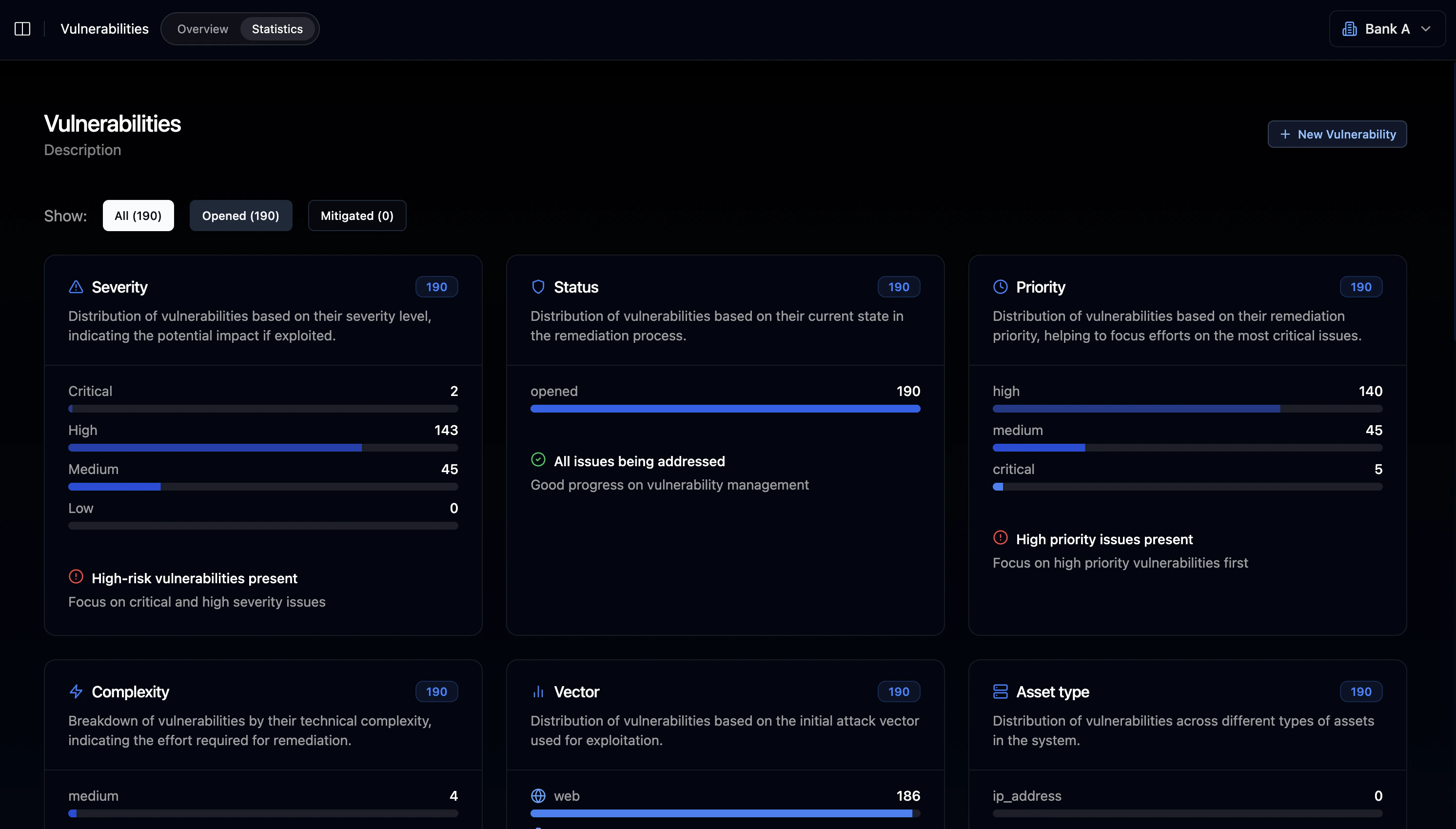

Обзорная панель

Обзор уязвимостей обеспечивает немедленную видимость вашего состояния безопасности с критическими оповещениями и распределением по серьёзности.Система критических оповещений

При обнаружении критических уязвимостей платформа отображает заметные оповещения, требующие немедленного внимания:- Флаг критических находок с предупреждающими индикаторами

- Статус действий: уведомления “Требуются немедленные действия”

- Очередь приоритетов для критического устранения

Распределение по серьёзности

Все уязвимости классифицируются по уровню серьёзности:| Серьёзность | Описание | Типичный диапазон CVSS |

|---|---|---|

| Критическая | Немедленный риск эксплуатации, серьёзное влияние на бизнес | 9.0 - 10.0 |

| Высокая | Значительный риск, требующий оперативного устранения | 7.0 - 8.9 |

| Средняя | Умеренный риск, следует устранить в обычном цикле | 4.0 - 6.9 |

| Низкая | Незначительные проблемы с ограниченным влиянием | 0.1 - 3.9 |

Разбивка по типам уязвимостей

Находки классифицируются по вектору атаки:Веб-уязвимости

Проблемы безопасности на уровне приложений, включая инъекции, обходы аутентификации и неправильные конфигурации

Сетевые уязвимости

Проблемы на уровне инфраструктуры, включая открытые сервисы, слабости протоколов и сетевые ошибки конфигурации

Персонал/Социальные

Уязвимости человеческого фактора, включая восприимчивость к фишингу и проблемы контроля доступа

Таблица уязвимостей

Основная таблица уязвимостей отображает все находки с комплексными возможностями фильтрации и поиска.Столбцы таблицы

| Столбец | Описание |

|---|---|

| ID | Уникальный идентификатор уязвимости (например, 687130b6) |

| Название | Заголовок уязвимости с детальным описанием |

| Статус | Текущее состояние: Открыта, Смягчена или Закрыта |

| Вектор атаки | Классификация: Веб, Сеть или Персонал |

| Оценка CVSS | Числовой рейтинг серьёзности (шкала 0-10) |

| Серьёзность | Категориальный уровень: Критическая, Высокая, Средняя, Низкая |

| Приоритет | Операционный приоритет для устранения |

| Сложность | Оценка сложности устранения |

| Дата обнаружения | Когда уязвимость была выявлена |

| Связанный актив | Связанный актив, сервис или эндпоинт |

Распространённые типы уязвимостей

Аутентификация и авторизация

Аутентификация и авторизация

- Раскрытие токенов OAuth2 (CVSS 8.8)

- Повышение привилегий через доступ администратора (CVSS 7.8)

- Отсутствие ограничения частоты на эндпоинтах аутентификации

Инъекции и SSRF

Инъекции и SSRF

- SSRF в обработчике файлов (CVSS 7.5)

- Уязвимости SQL-инъекций

- Уязвимости внедрения команд

Инфраструктура

Инфраструктура

- Неаутентифицированный доступ к Kafka (CVSS 9.1)

- Незащищённый экземпляр Redis (CVSS 8.3)

- Нешифрованный сервис Telnet (CVSS 7.5)

Раскрытие информации

Раскрытие информации

- Открытые директории .git/

- Доступные файлы .env

- Раскрытие файлов баз данных

- Утечка конфигурационных файлов

Поиск и фильтрация

- Полнотекстовый поиск по всем полям уязвимостей

- Расширенные фильтры по серьёзности, статусу, вектору, диапазону дат

- Пагинация с настраиваемым количеством строк на страницу

- Массовый выбор для пакетных операций

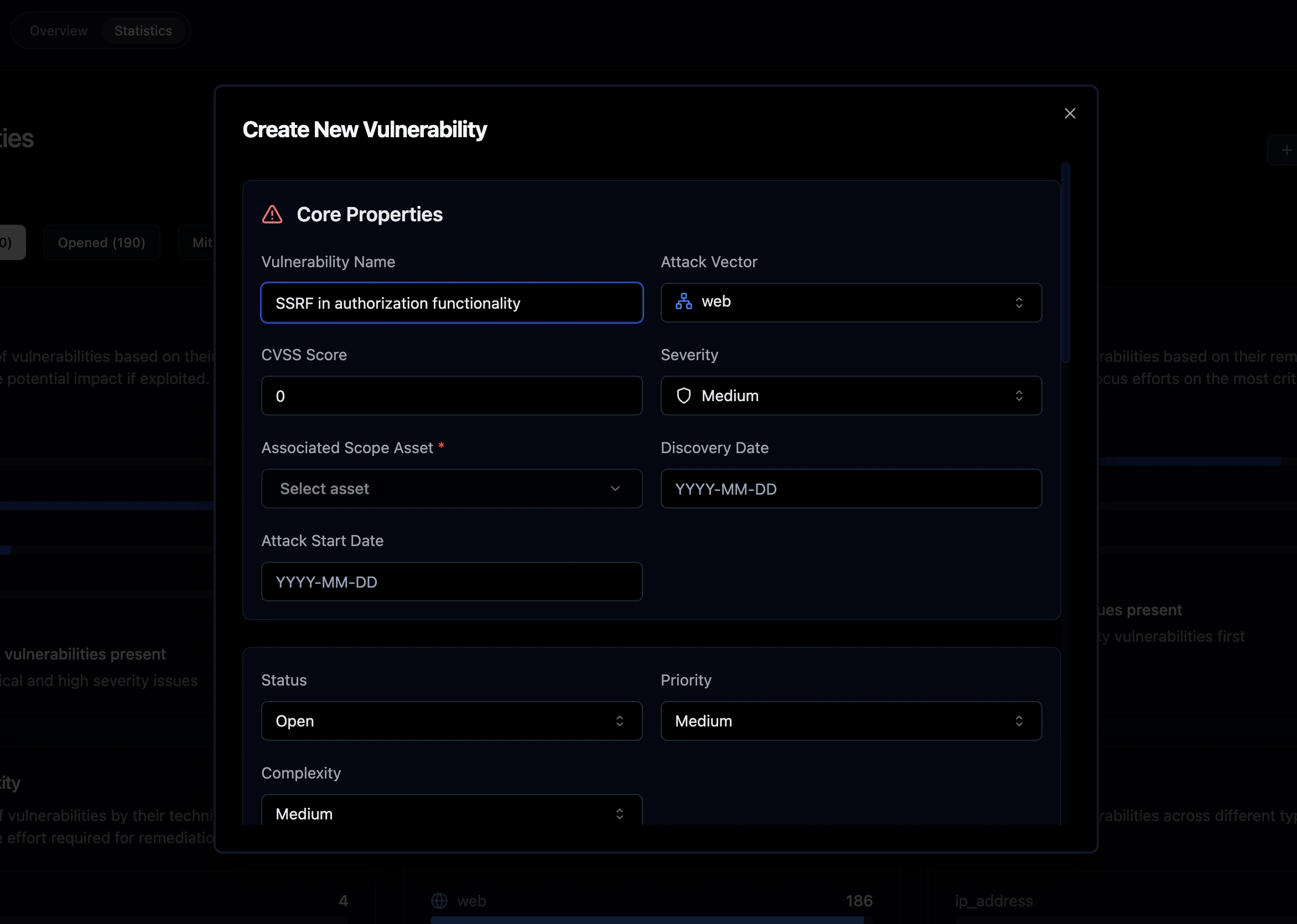

Детальный просмотр уязвимости

При нажатии на любую уязвимость открывается комплексный детальный просмотр с тремя вкладками.Вкладка обзора

- Тип вектора атаки с визуальной иконкой (Веб/Сеть/Персонал)

- Значок серьёзности с цветовой кодировкой

- Оценка CVSS на видном месте

- Связанный актив (порт, сервис или эндпоинт)

- Текущий статус с визуальным индикатором

- Присвоенный уровень приоритета

- Оценка сложности

- Дата обнаружения

- Редактировать: Изменить детали уязвимости

- Удалить: Удалить запись об уязвимости

Затронутые компоненты

Список всех систем и компонентов, затронутых уязвимостью:Описание и шаги воспроизведения

Детальная информация об уязвимости, включая:- Техническое описание уязвимости

- Пошаговое руководство по воспроизведению:

- Аутентифицироваться с валидными учётными данными

- Выполнить API-запрос к уязвимому эндпоинту

- Наблюдать проблему безопасности в ответе

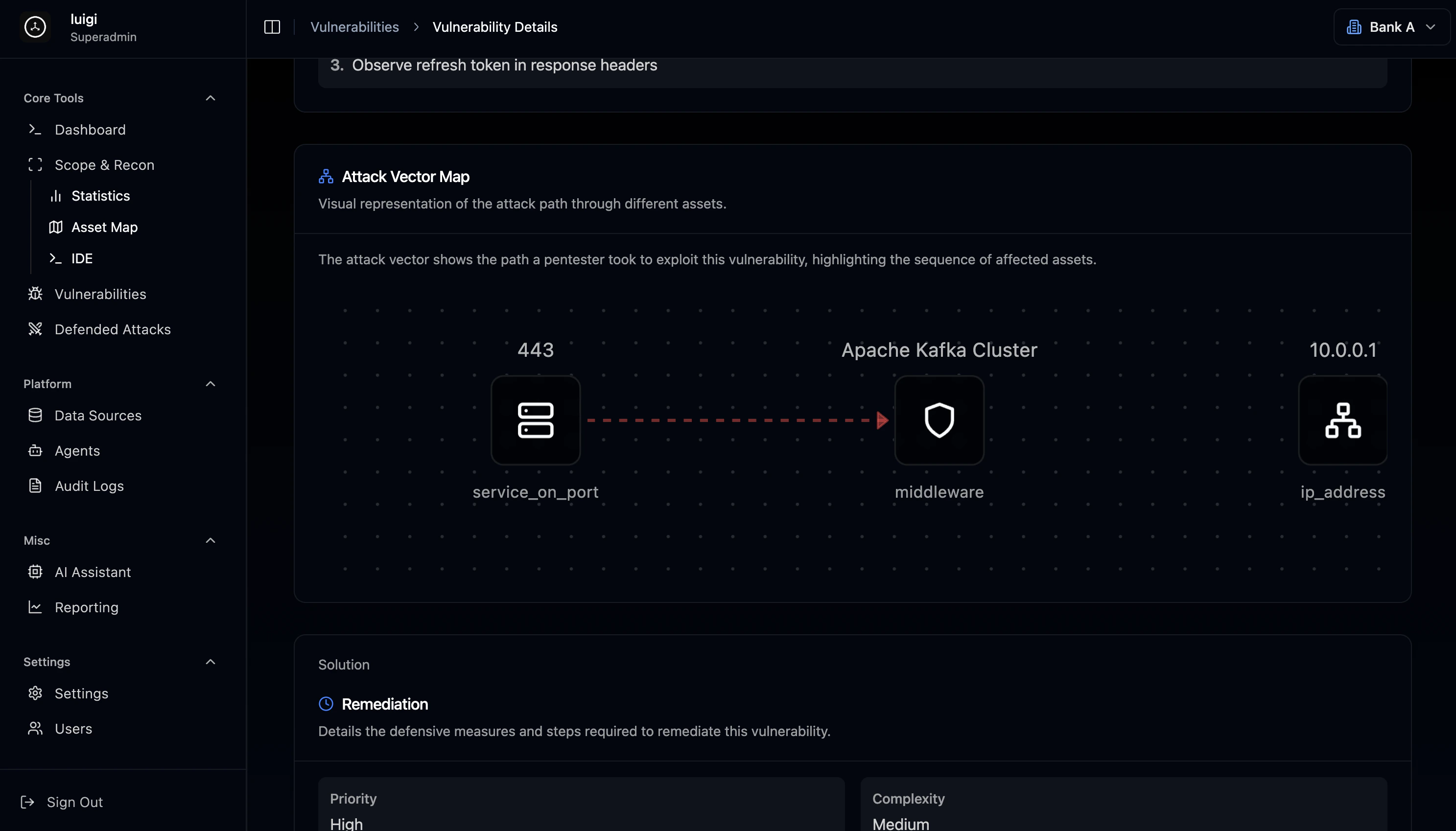

Карта вектора атаки

Визуальный сетевой граф, показывающий путь эксплуатации:- Узлы: Активы, участвующие в цепочке атаки

- Рёбра: Связи и соединения

- Интерактивность: Клик по узлам для изучения деталей активов

443 (сервис) → Apache Kafka Cluster → 10.0.0.1 (цель)

Раздел устранения

- Приоритет: Критический / Высокий / Средний / Низкий

- Сложность: Низкая / Средняя / Высокая

Рабочий процесс управления уязвимостями

Фаза обнаружения

Автоматическое сканирование

Непрерывное обнаружение уязвимостей через агентов

Ручной импорт

Импорт находок из внешних инструментов и источников данных

Тестирование на проникновение

Результаты ручных оценок безопасности

Разведка угроз

Интеграция с фидами разведки угроз

Фаза анализа

- Присвоение оценки CVSS на основе влияния и эксплуатируемости

- Классификация серьёзности с использованием отраслевых стандартов

- Категоризация вектора атаки (Веб, Сеть, Персонал)

- Корреляция с активами — связывание находок с инфраструктурой

- Оценка влияния — оценка бизнес-риска

Фаза отслеживания

| Статус | Описание |

|---|---|

| Открыта | Недавно обнаружена, ожидает устранения |

| В работе | Активно устраняется |

| Смягчена | Применены временные меры контроля |

| Закрыта | Окончательно решена и верифицирована |

Аналитика временной шкалы

Визуализация временной шкалы уязвимостей показывает:- Исторические паттерны обнаружения во времени

- Разбивку серьёзности по датам для анализа трендов

- Пиковые периоды когда было найдено больше всего уязвимостей

- Выбор дат для настраиваемого временного диапазона

Лучшие практики

Стратегия приоритизацииФокусируйте усилия по устранению на основе:

- Серьёзности — Критические и Высокие в первую очередь

- Эксплуатируемости — Легко эксплуатируемые уязвимости приоритетны

- Критичности актива — Уязвимости на бизнес-критичных системах

- Сложности — Быстрые победы (низкая сложность) могут быстро снизить общий риск

Интеграция с другими модулями

Модуль Уязвимости бесшовно связан с другими компонентами платформы:- Область и разведка: Уязвимости связаны с обнаруженными активами

- Агенты: Автоматическое сканирование заполняет находки

- Отчётность: Находки включаются в отчёты об оценке

- ИИ-помощник: Получайте рекомендации по устранению и анализ