Это руководство проведёт вас через настройку и запуск первого пентеста в Cerberus.Documentation Index

Fetch the complete documentation index at: https://docs-cerberus.c7-security.com/llms.txt

Use this file to discover all available pages before exploring further.

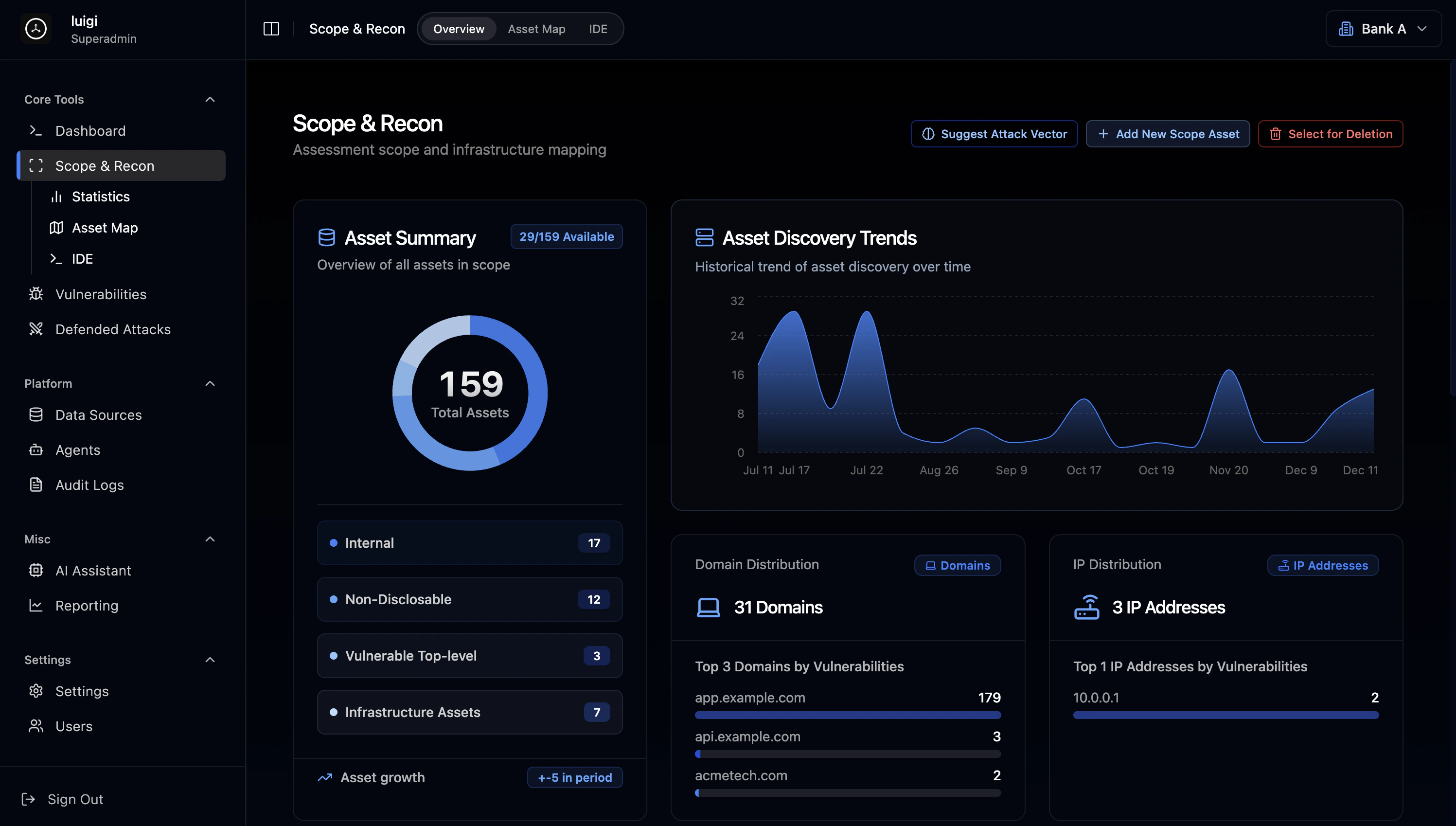

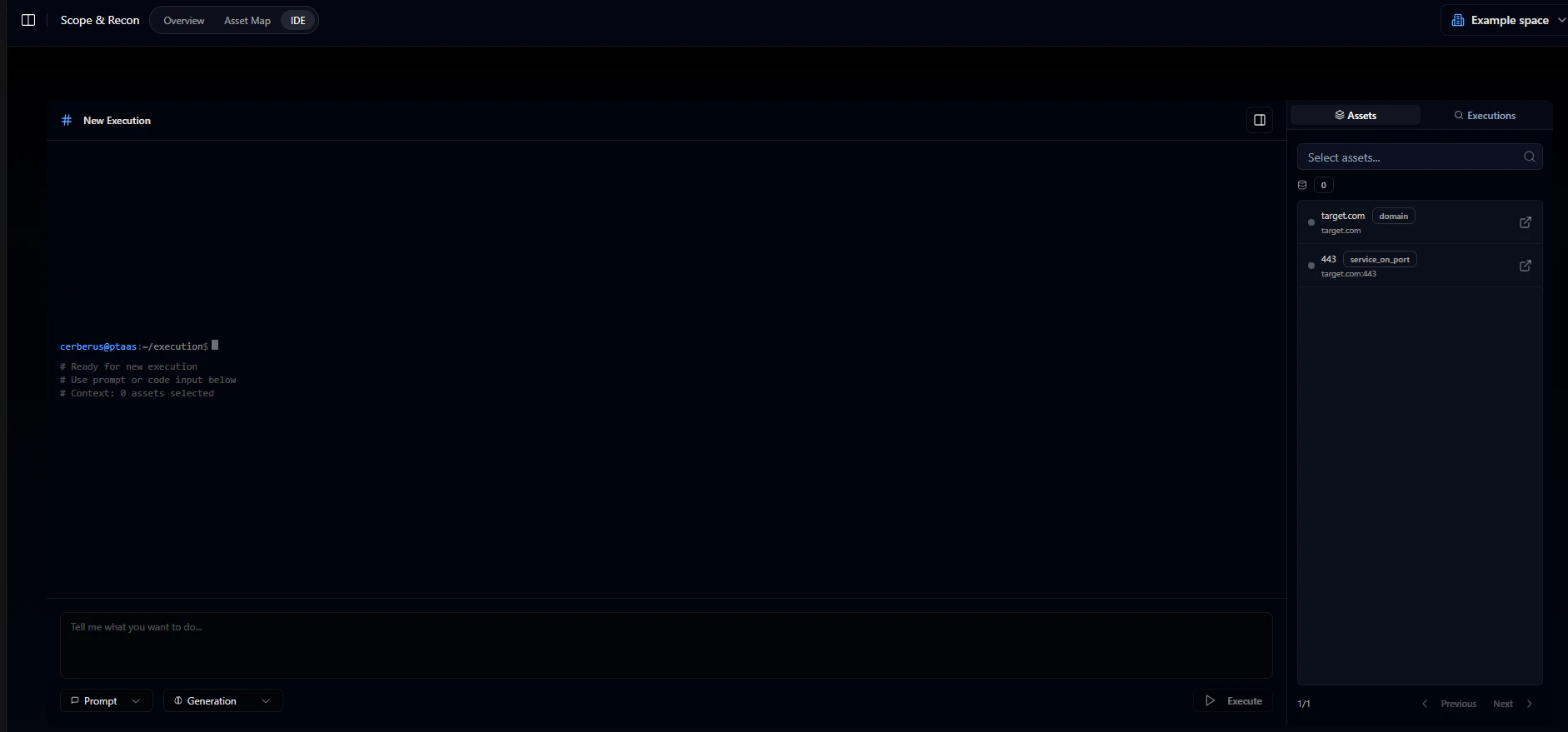

Шаг 1: Откройте вкладку Scope and Recon

После входа перейдите на вкладку Scope and Recon. Здесь вы задаёте целевые активы. Когда пентест запустится, тут же будут появляться обновления: какие активы тестируются, какие уязвимости найдены, какие атаки заблокированы.

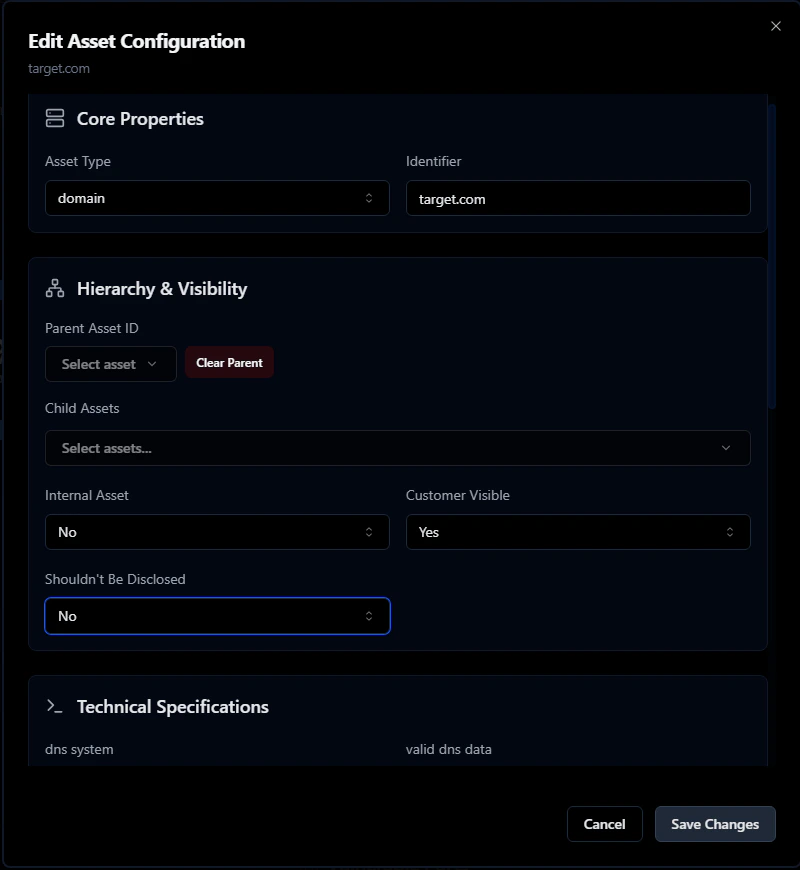

Шаг 2: Задайте область и добавьте цели

Нажмите «Add New Scope Asset» справа. Можно добавить:- Домены (например,

example.com) - IP-адреса (например,

10.0.0.1) - Сервисы (например,

http,https,ssh,ftp) - Людей (аналитик безопасности, разработчик) — для атак социальной инженерии

- Объекты (файлы, API-эндпоинты, подпапки)

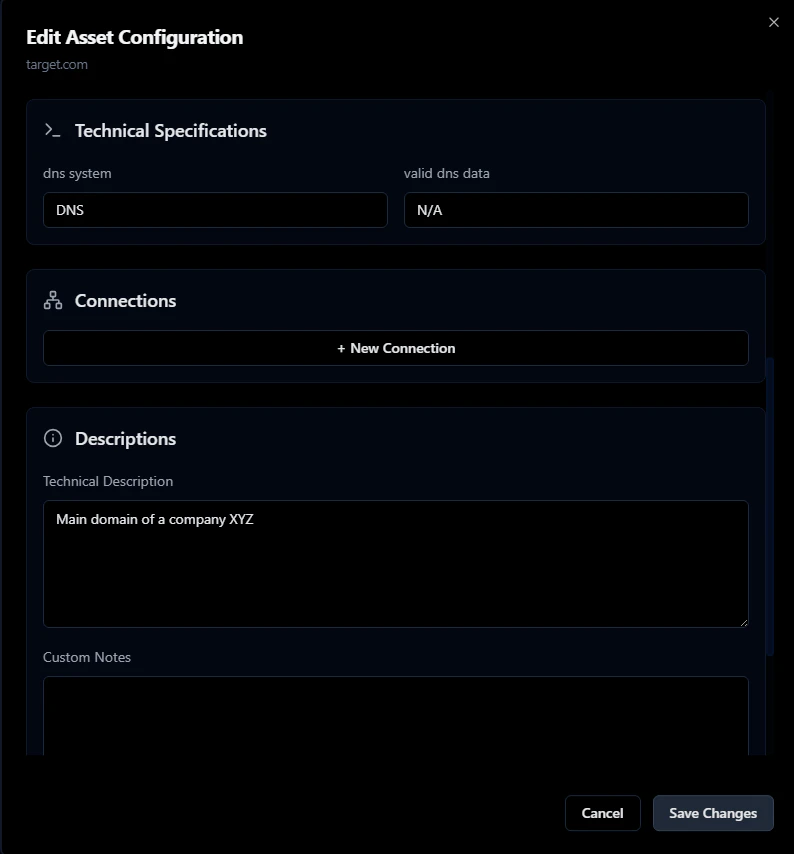

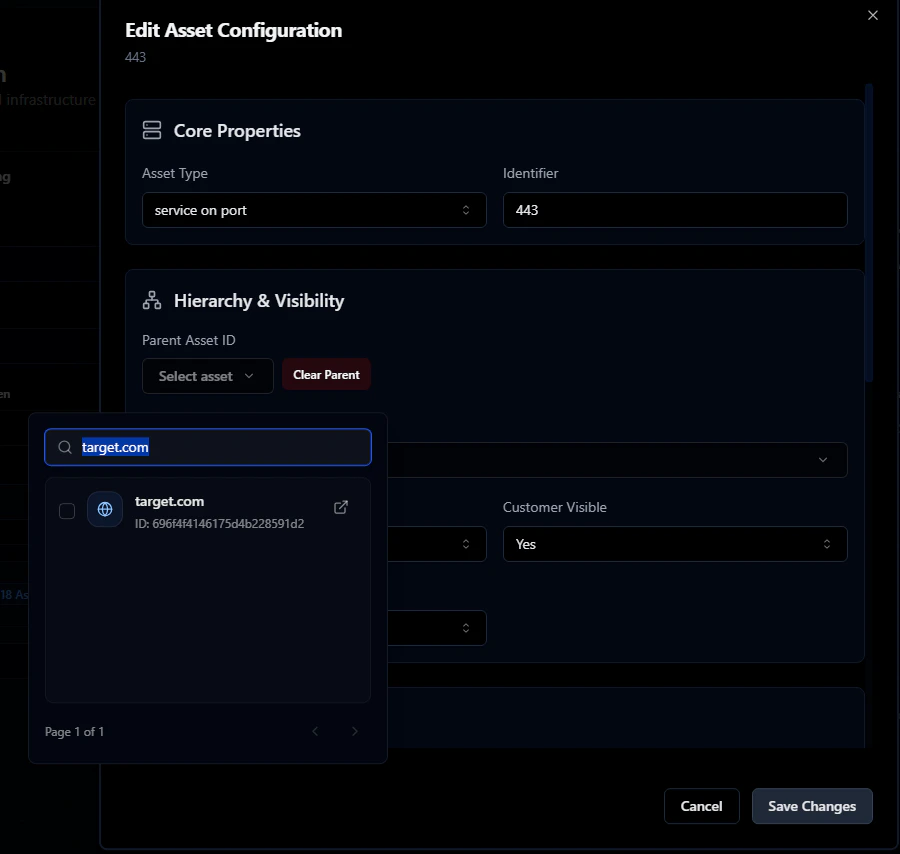

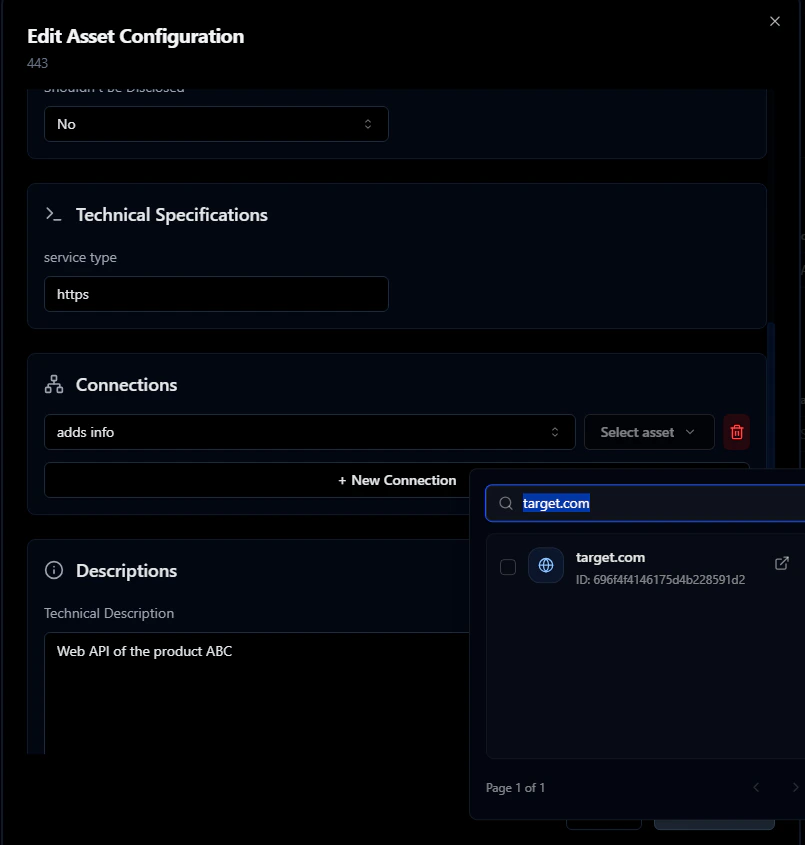

target.com и HTTP-сервис на порту 443.

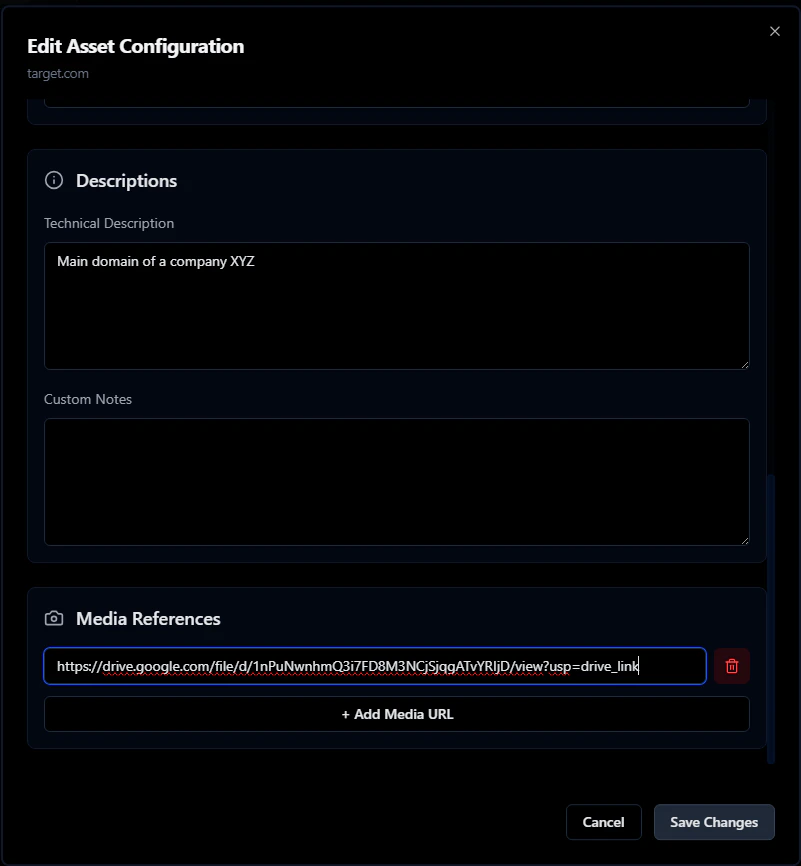

Заполните остальные поля: DNS-система, связи между активами, скриншоты.

Начнём с домена target.com:

target.com как родителя — так сервис привяжется к домену.

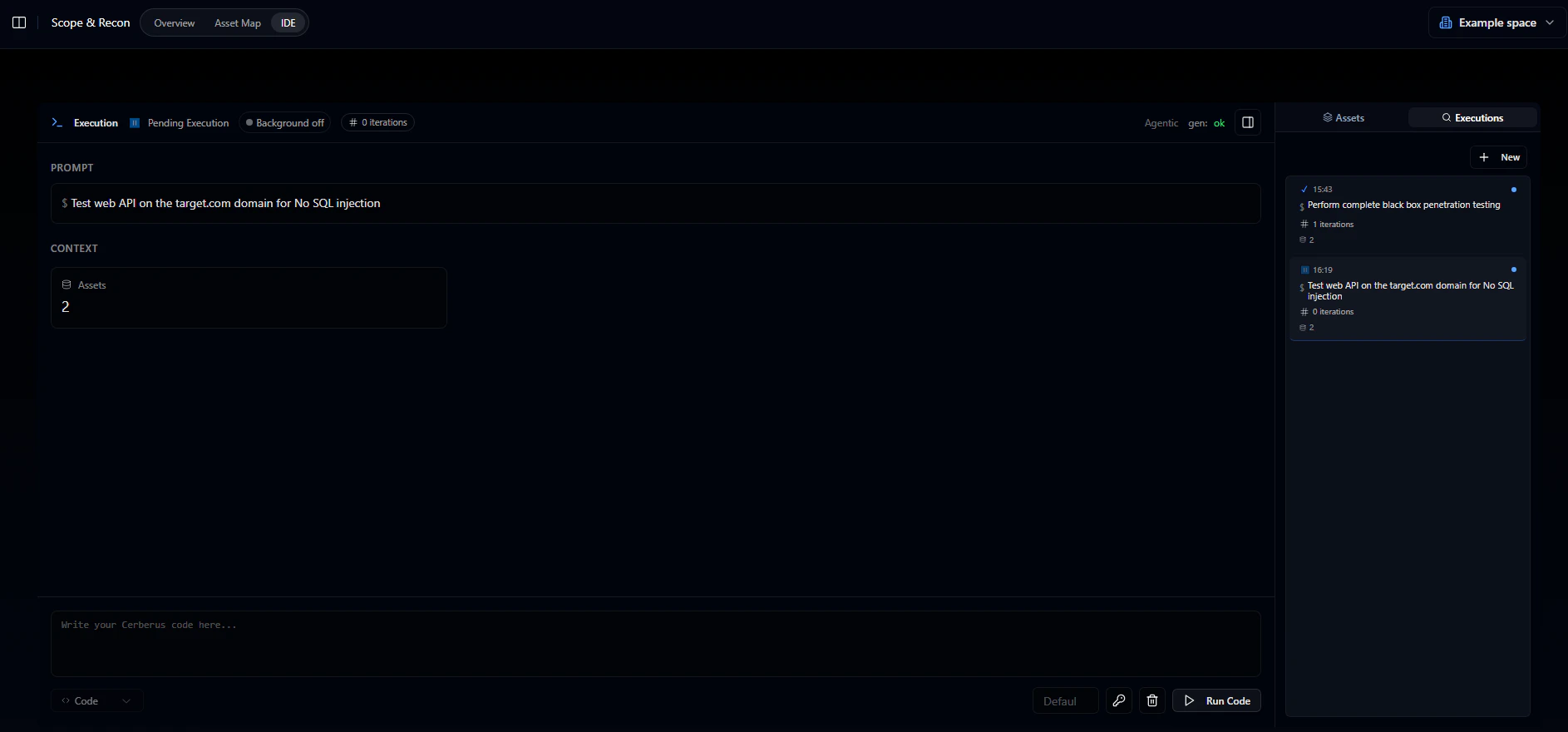

Шаг 3: Запустите первый промпт

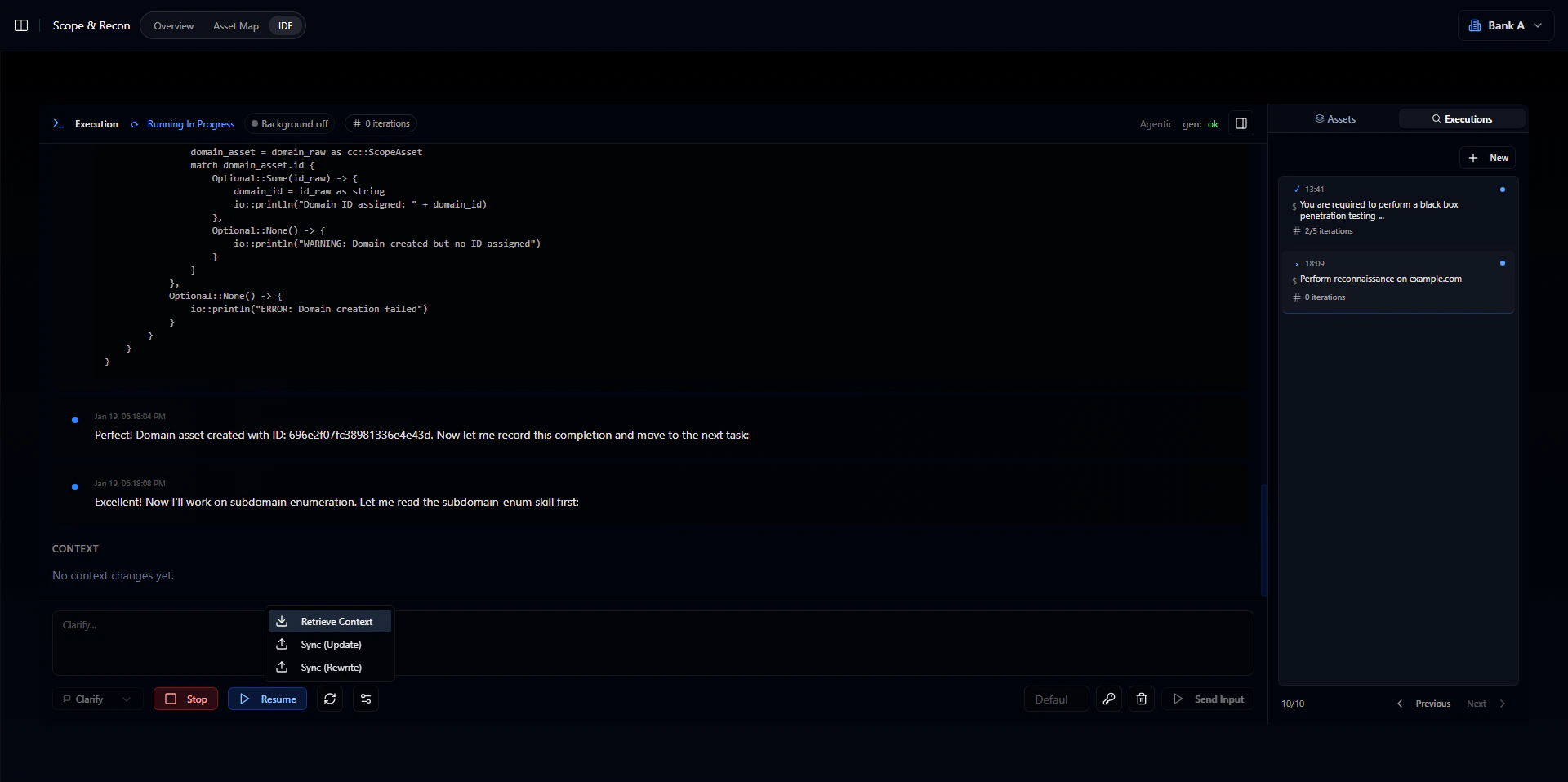

Перейдите на вкладку IDE внутри Scope & Reconnaissance. Отсюда можно:- Генерировать скрипты сканирования

- Запускать автоматический пентест через AutoPT

- Получать векторы атак от ИИ

- Нажмите New Prompt

- Переключите селекторы на prompt и pentest в левом нижнем углу

- Напишите инструкцию — например, попросите AutoPT проверить веб-API на NoSQL-инъекции

- Max iterations: сколько итераций сделает AutoPT. Для больших проектов ставьте около 50.

- RID: Runner ID — идентификатор раннера. Оставьте пустым, сгенерируется сам.

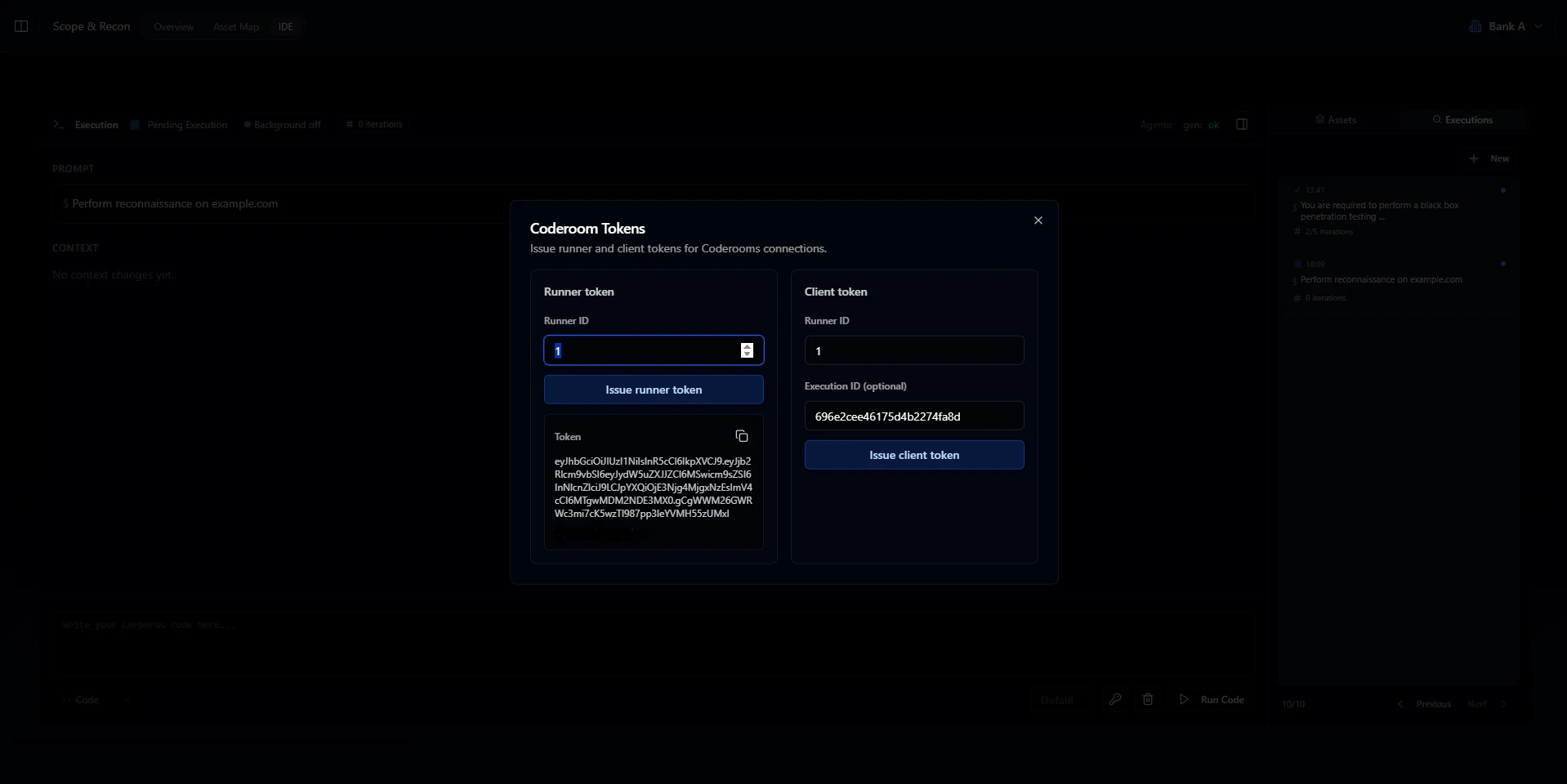

- Нажмите на иконку ключа

- Нажмите Issue runner token

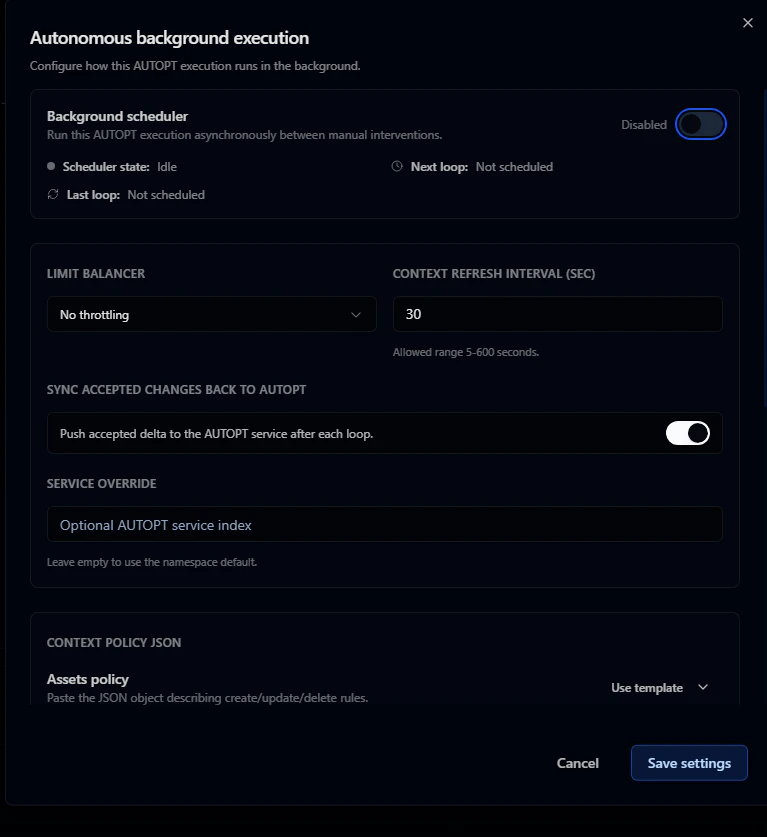

- Интервалы между итерациями (чтобы не упереться в лимиты)

- Расписание (только рабочие часы, определённые дни)

- Максимум итераций

- Автоприменение изменений контекста

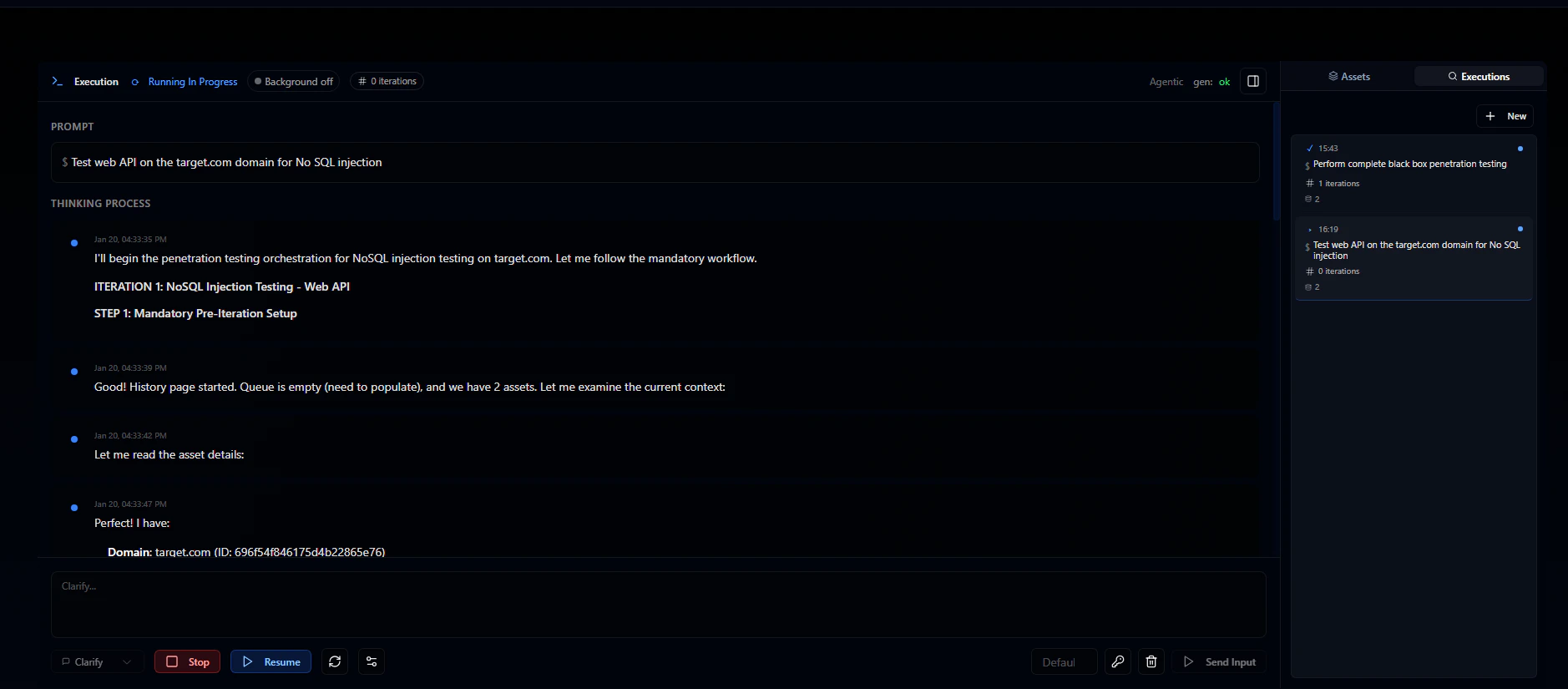

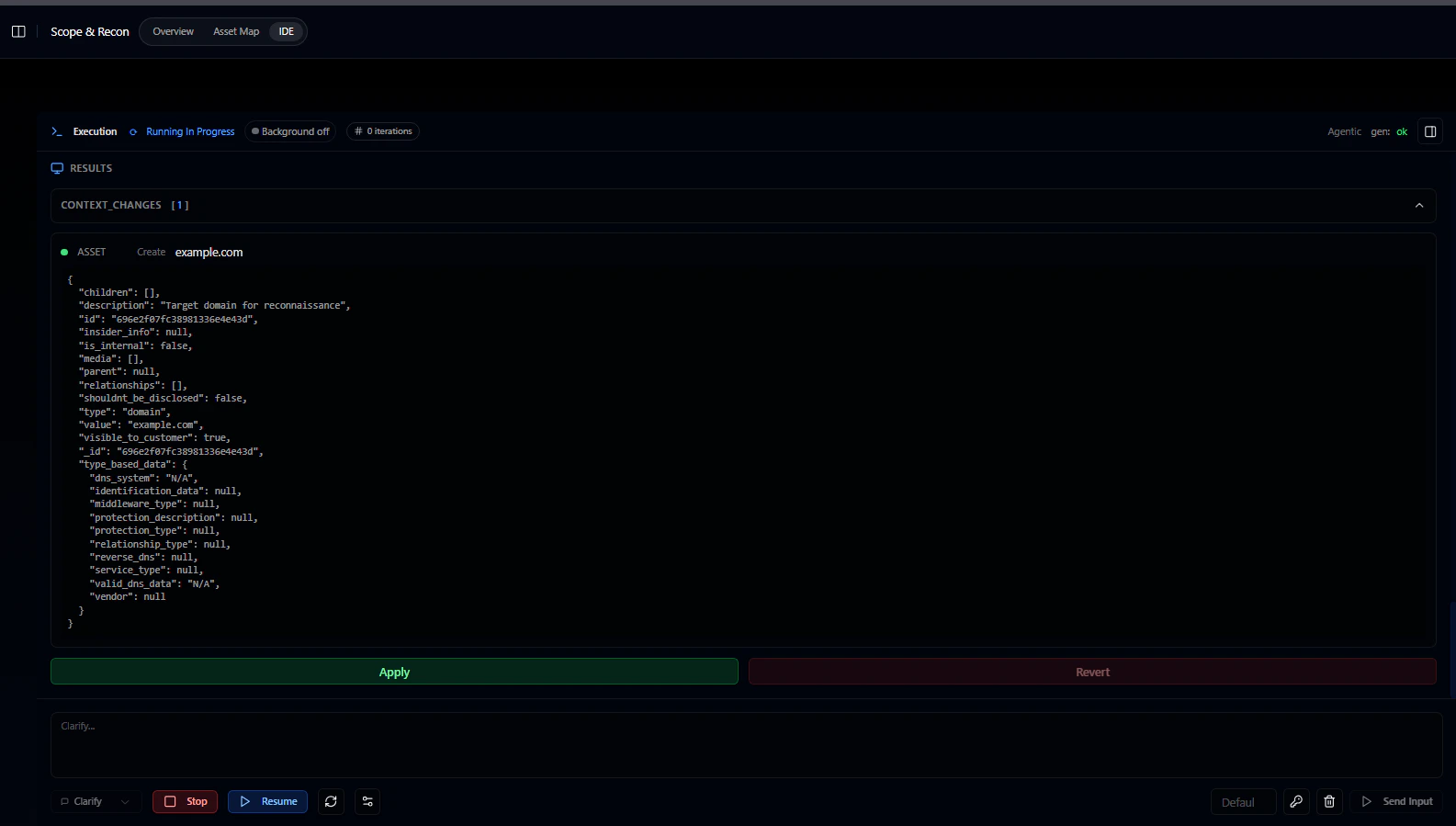

Шаг 4: Посмотрите результаты

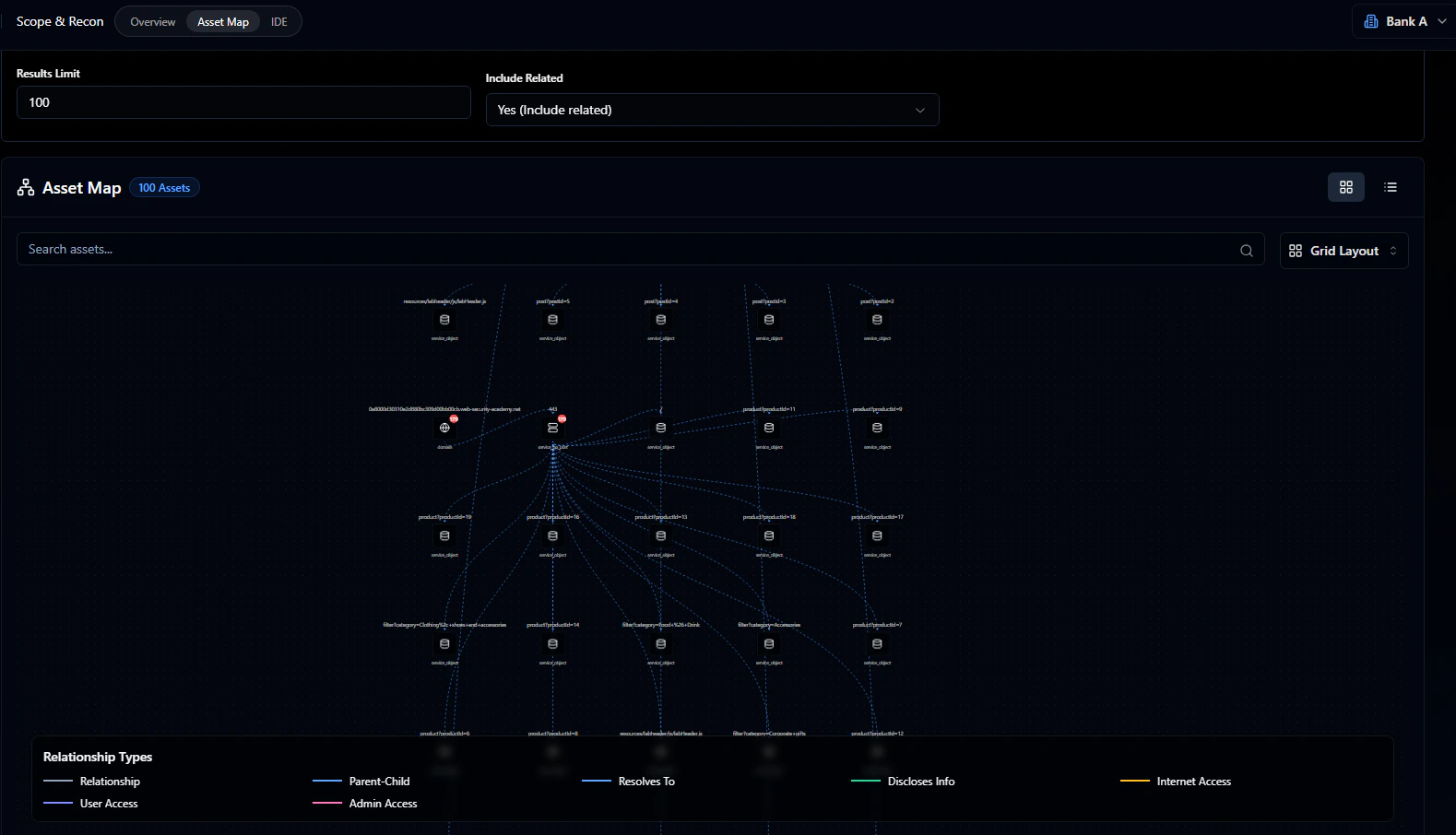

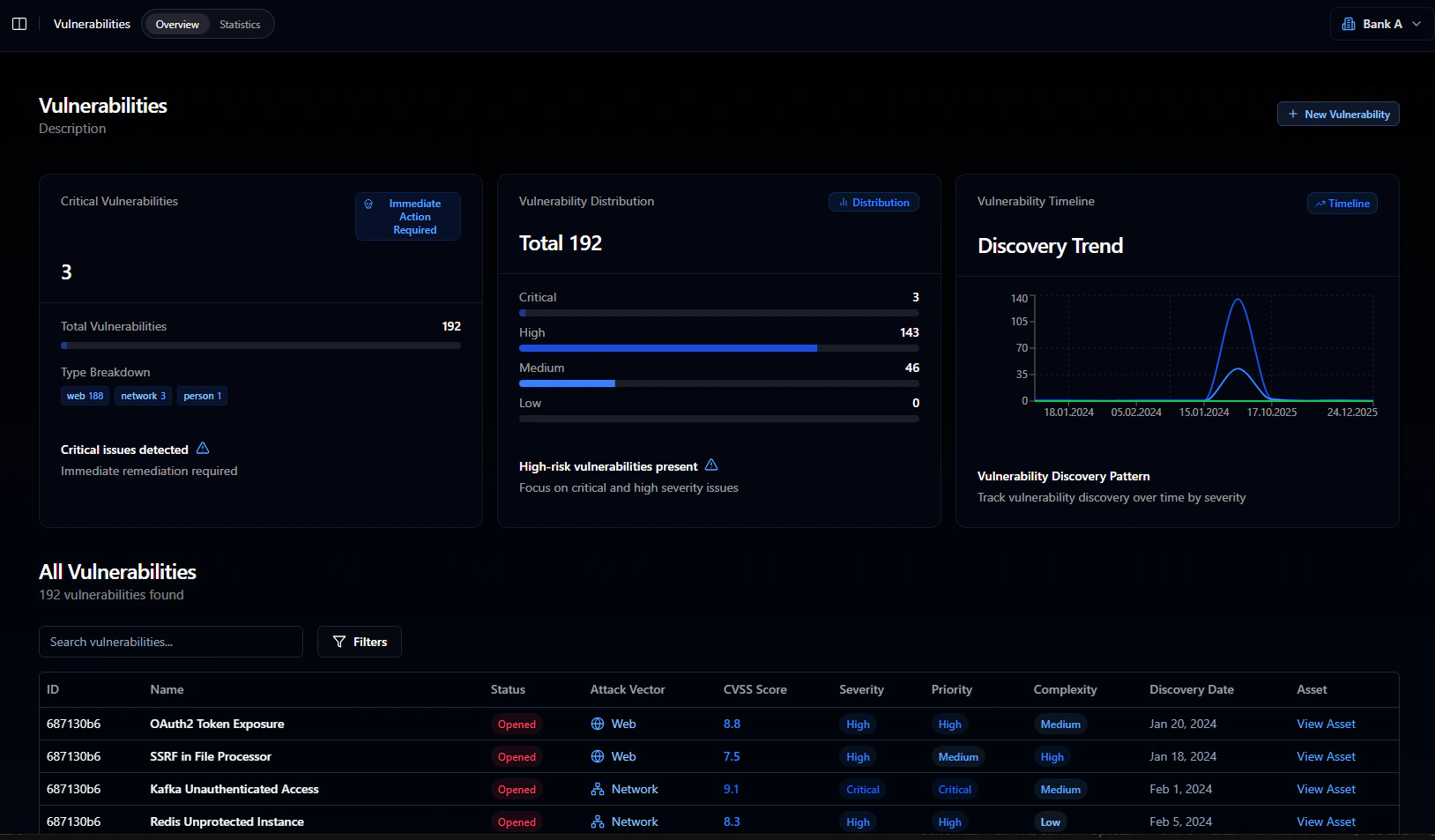

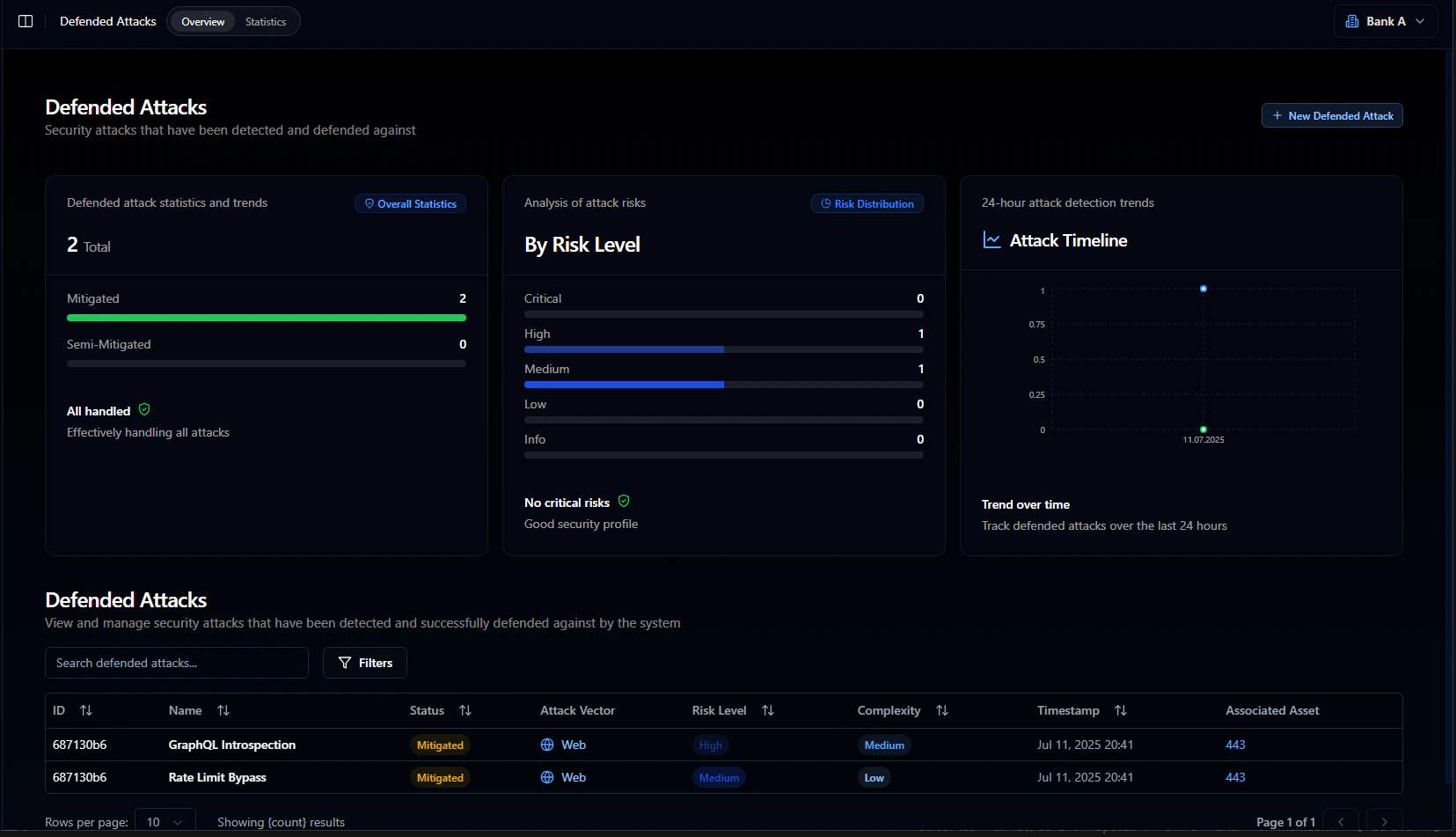

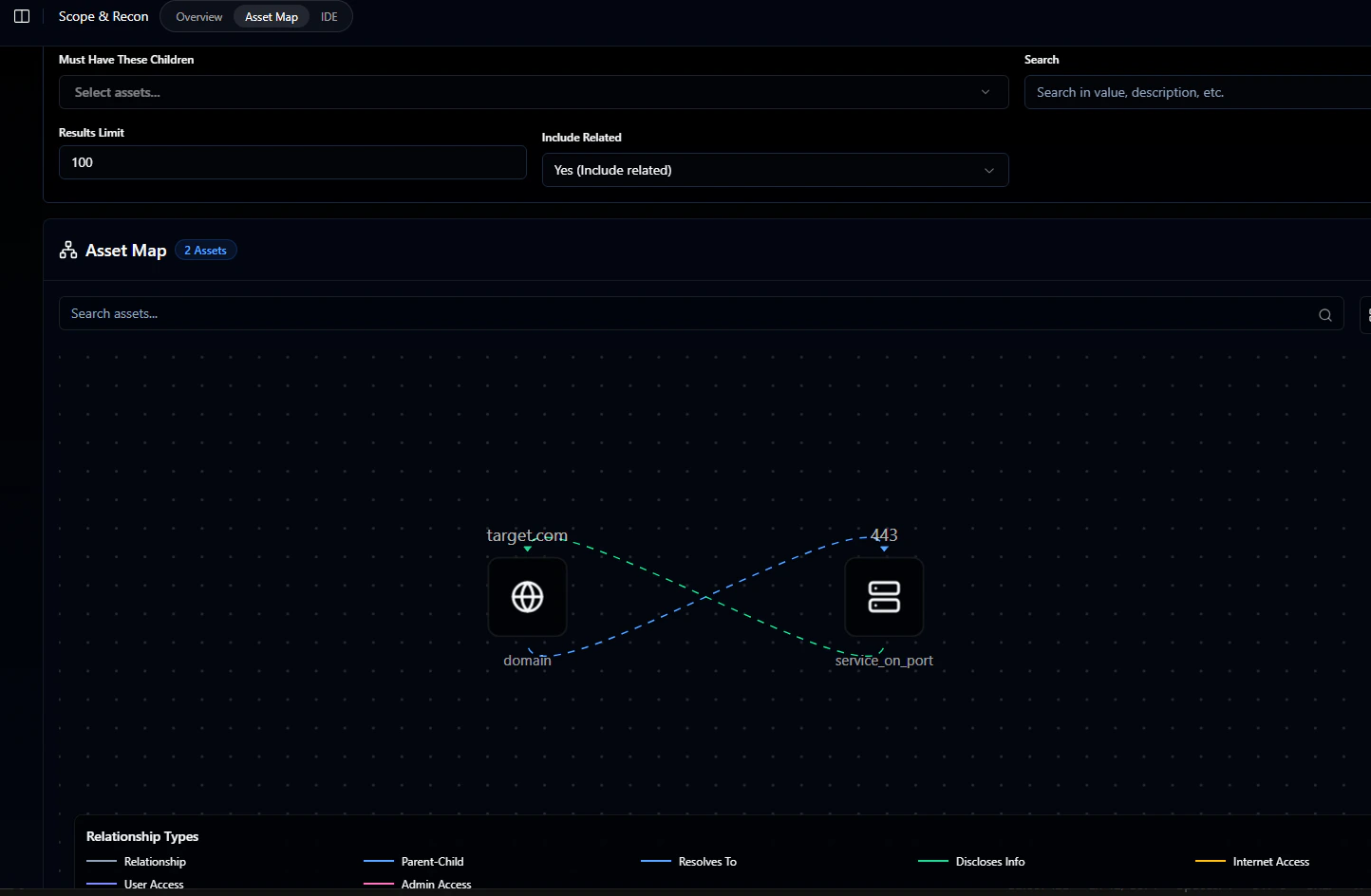

По ходу тестирования применяйте изменения контекста — так результаты будут синхронизироваться. Обновится карта активов, заполнятся списки уязвимостей и отражённых атак. Находки видны в разделе Asset map: