Documentation Index

Fetch the complete documentation index at: https://docs-cerberus.c7-security.com/llms.txt

Use this file to discover all available pages before exploring further.

Основные компоненты

Язык Cerberus

Статически типизированный язык программирования, специально разработанный для пентестинга. В отличие от скриптовых языков общего назначения, Cerberus использует систему эффектов, которая контролирует границы области тестирования на этапе компиляции. Код, который пытается работать за пределами определенной области оценки, просто не выполнится — это не предупреждение, код буквально не запустится.

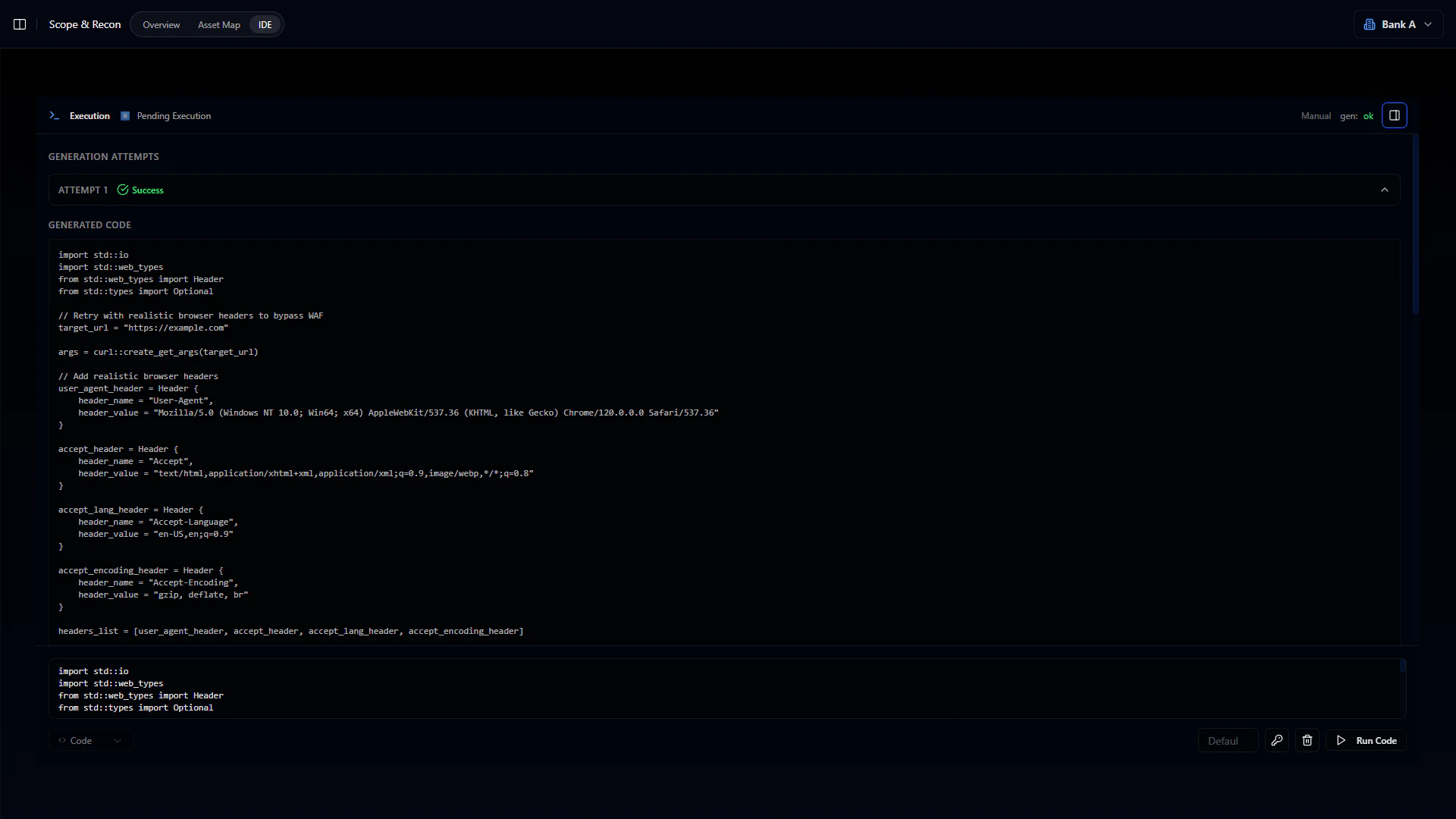

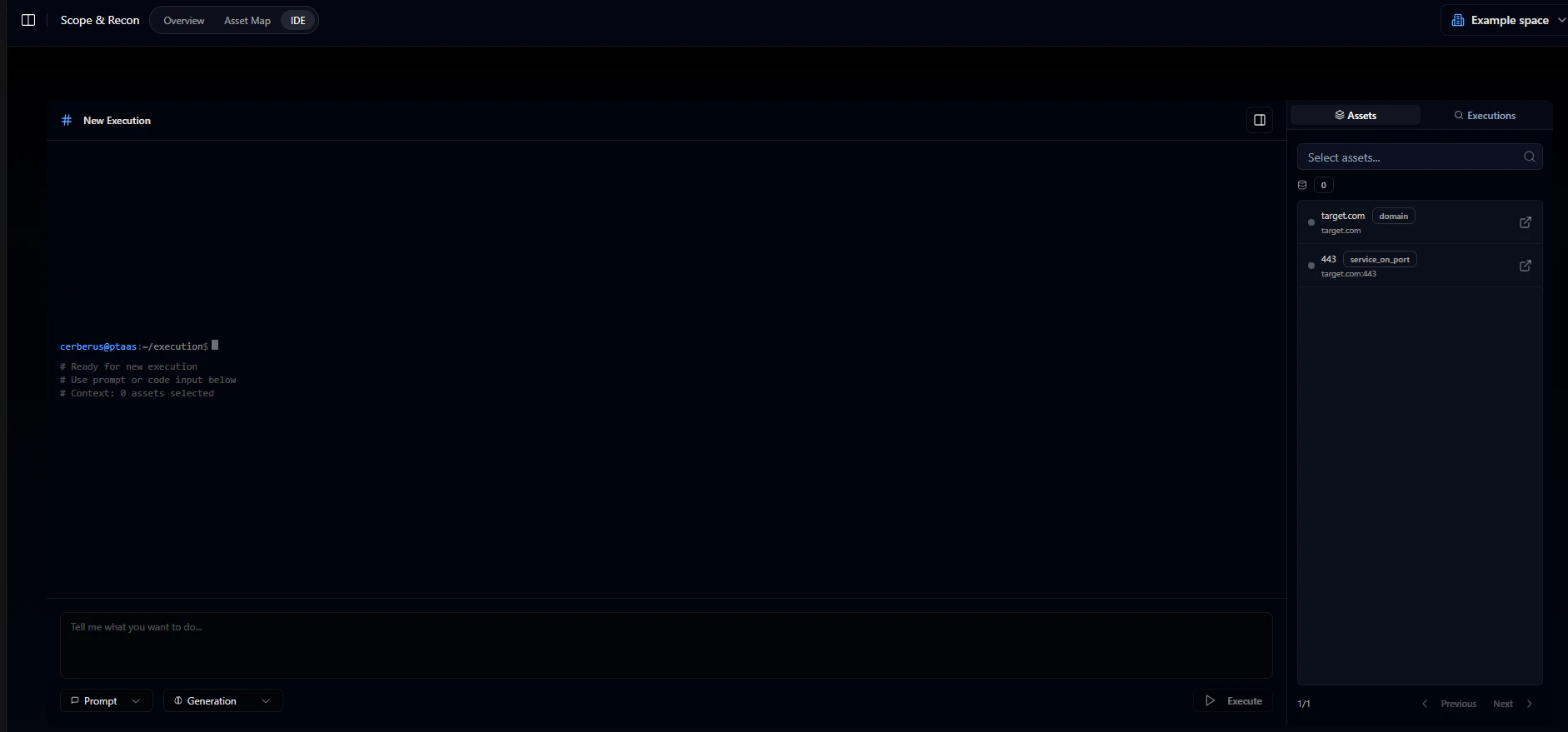

IDE для этичных хакеров

Визуальная среда для планирования и проведения атак. Целевая инфраструктура отображается в виде интерактивного графа, где домены, IP-адреса, сервисы и персонал представлены как связанные узлы. Вместо того чтобы мысленно собирать воедино связи между системами, вы видите их визуально и исследуете поверхность атаки напрямую.

Картирование активов

Графы сетевых связей

Интерактивный граф

Визуальное исследование поверхности атаки

Командная работа

Совместная работа в реальном времени

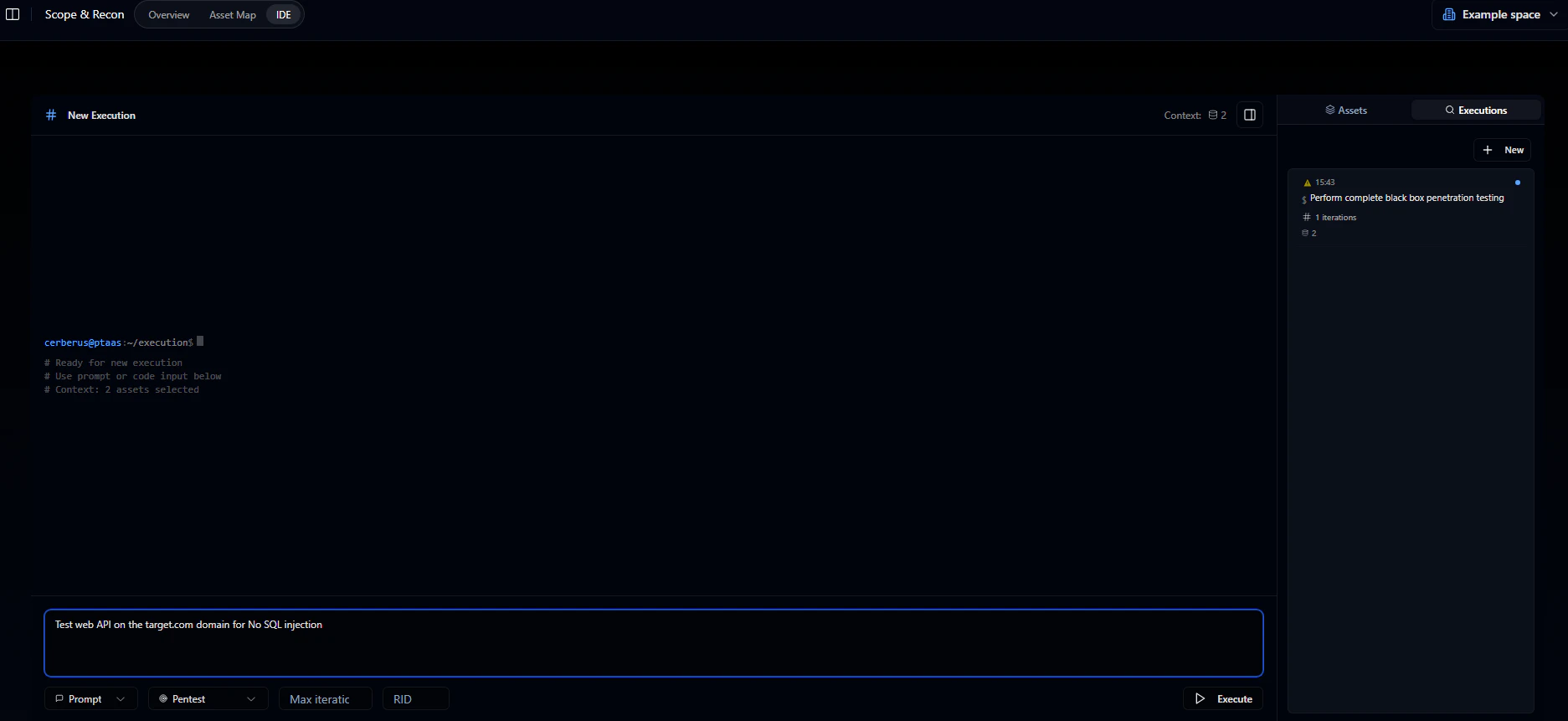

AI-автоматизация (AutoPT)

AI-система, которая пишет и выполняет код на Cerberus на основе запросов на естественном языке. Опишите, что вам нужно — например, “протестировать все поддомены на SQL-инъекции” — и система сгенерирует код, запустит тесты, проанализирует результаты, адаптируется к защитным механизмам и создаст доказательства эксплуатации. Она может работать часами или днями без ручного вмешательства.

Возможности платформы

Автоматизированный пентестинг

AI-тесты, работающие непрерывно и адаптирующиеся к защите

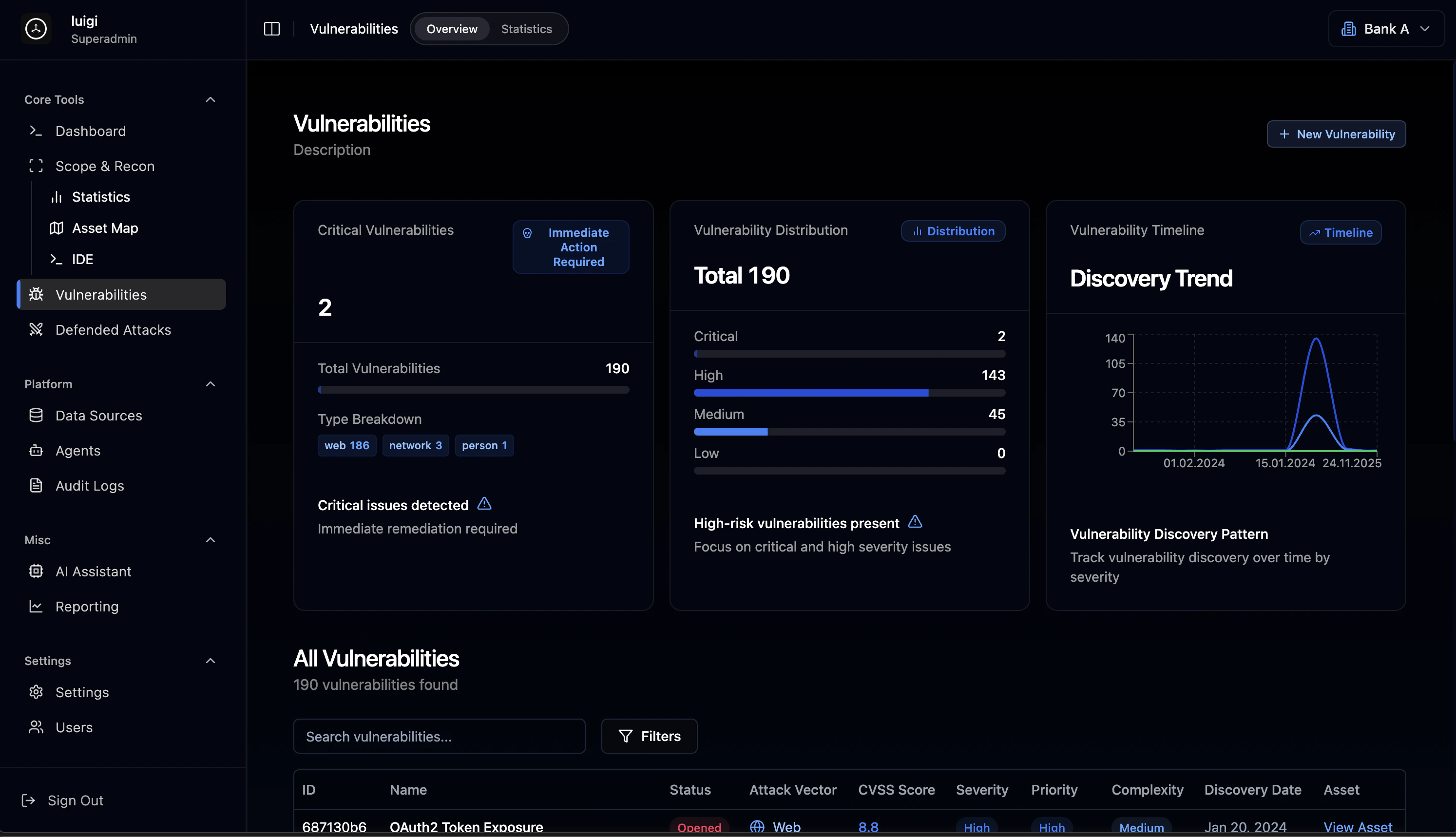

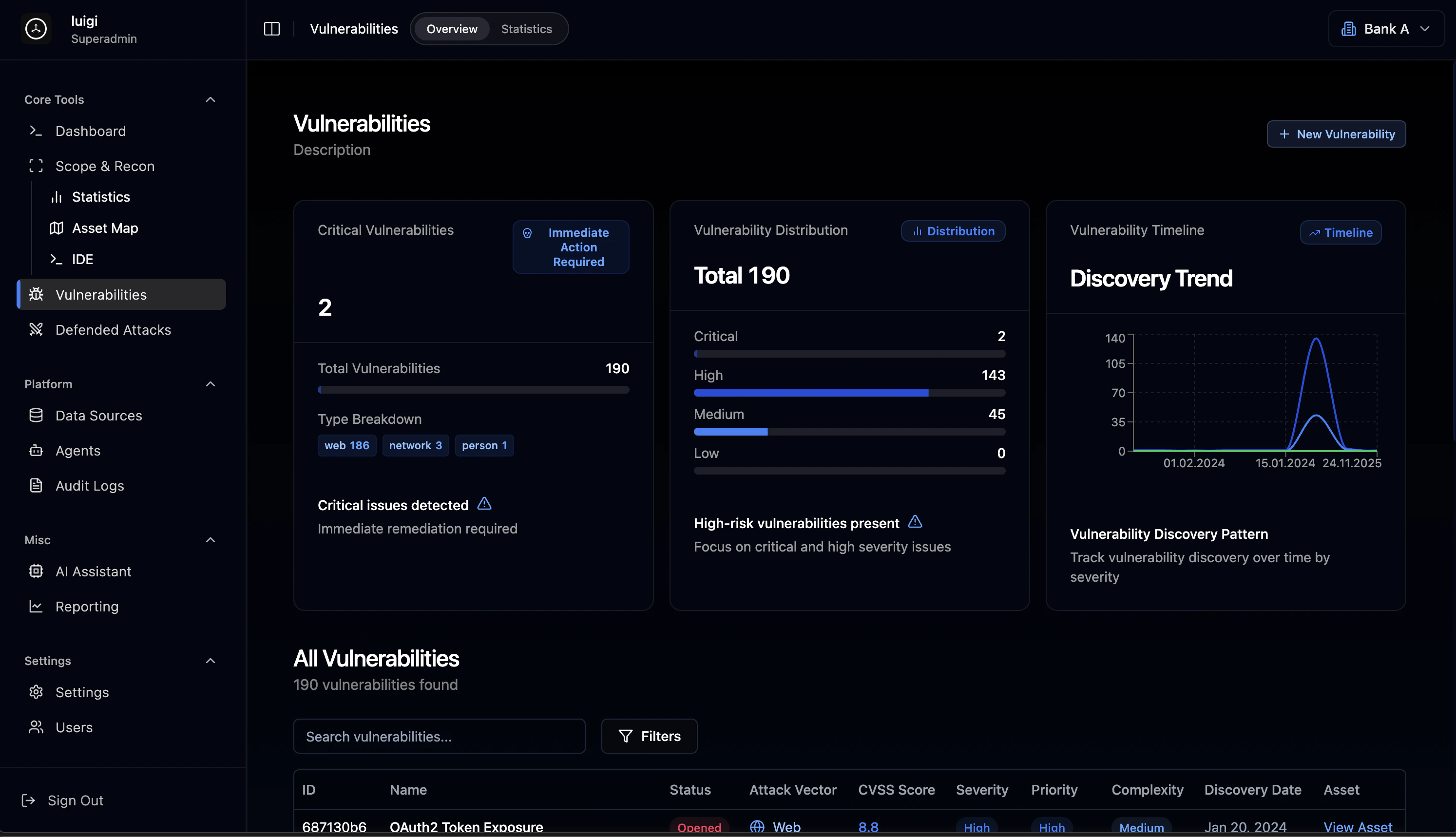

Управление уязвимостями

Отслеживание находок с оценкой критичности, статусом исправления и картированием векторов атак

Обнаружение активов

Картирование инфраструктуры, включая домены, IP-адреса, сервисы, технологический стек и персонал

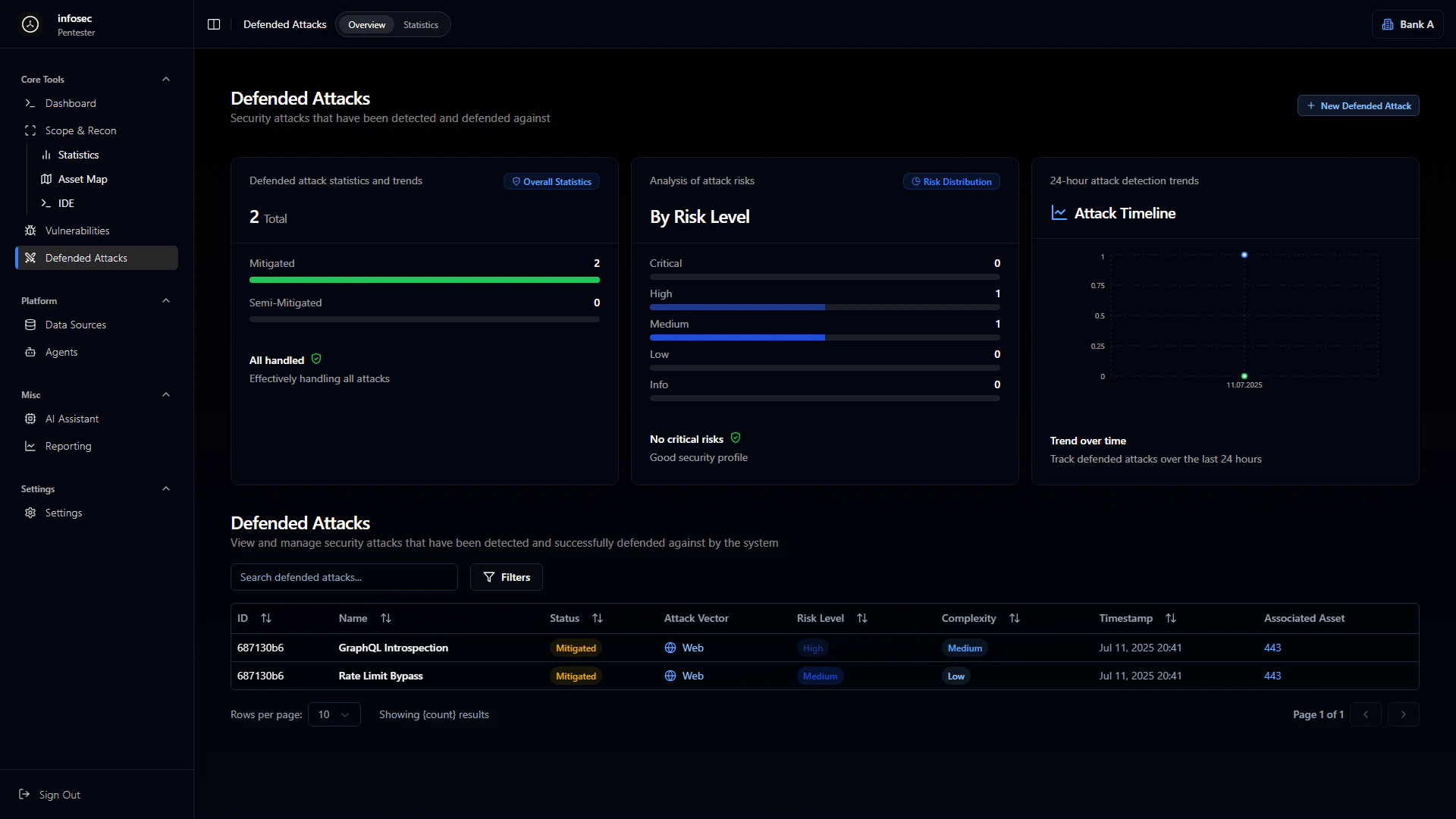

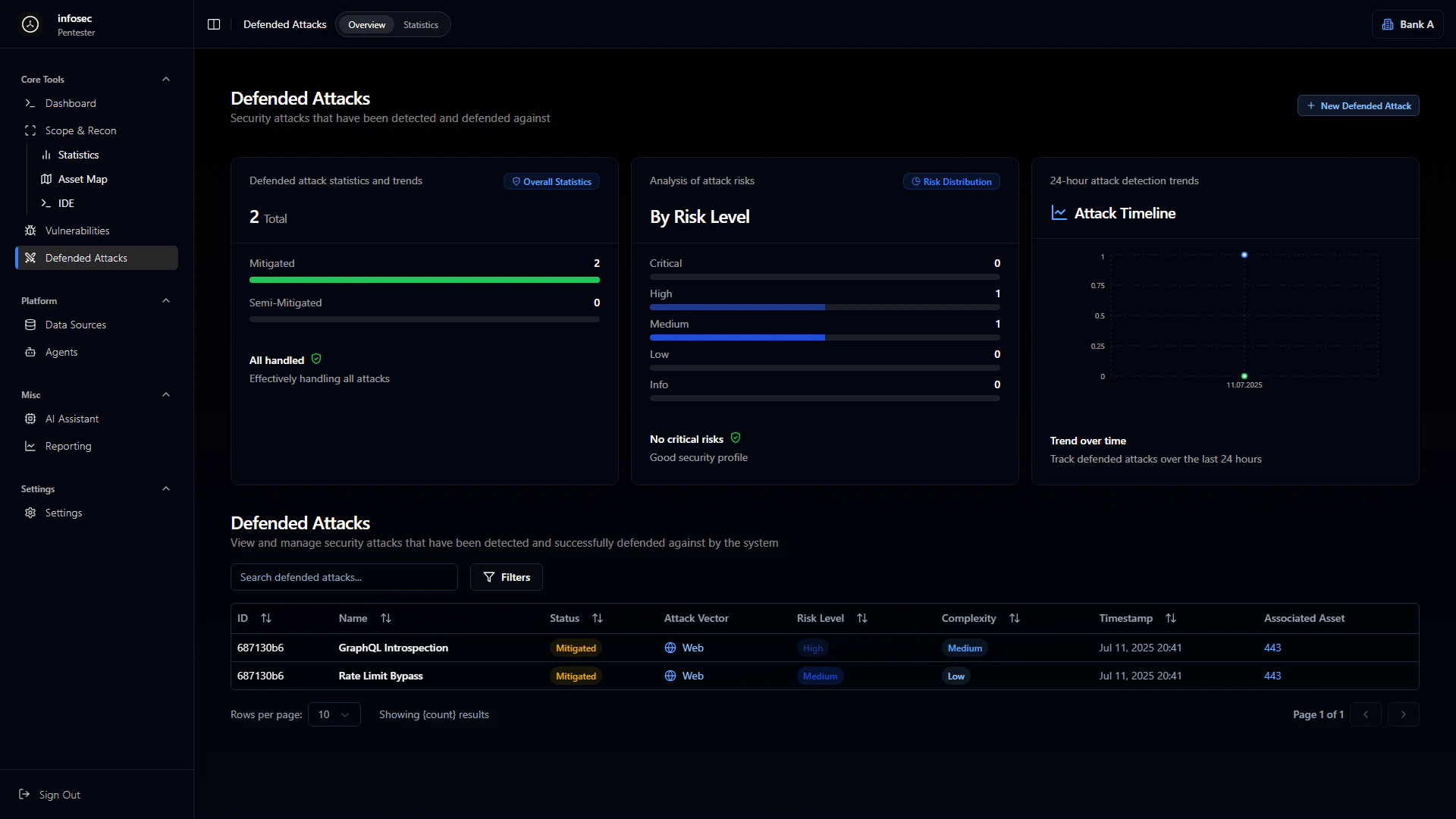

Отраженные атаки

Фиксация заблокированных атак — полезно для понимания того, какие защитные механизмы работают

SAST/DAST

Статическое и динамическое тестирование безопасности приложений

EASM

Управление внешней поверхностью атаки

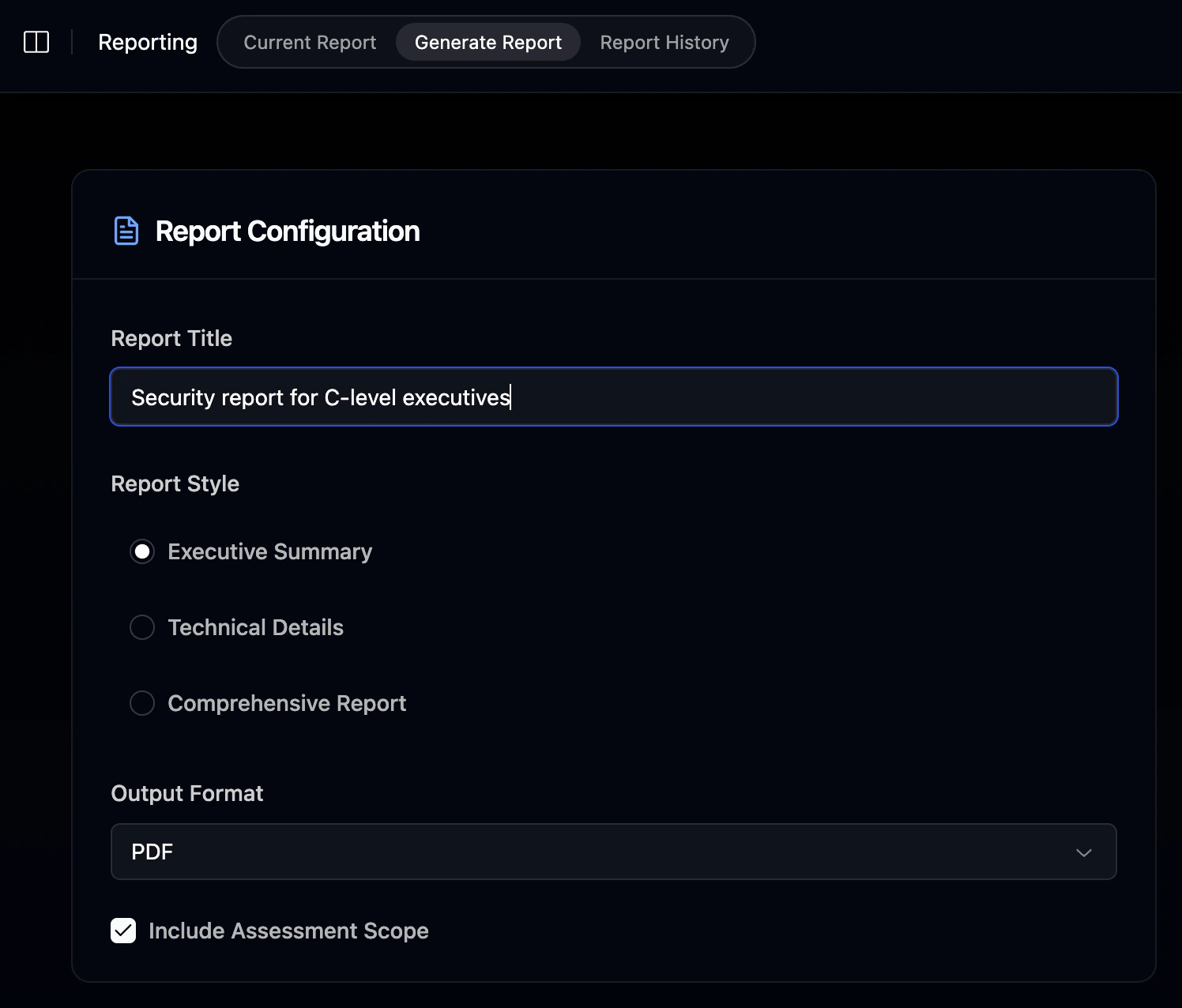

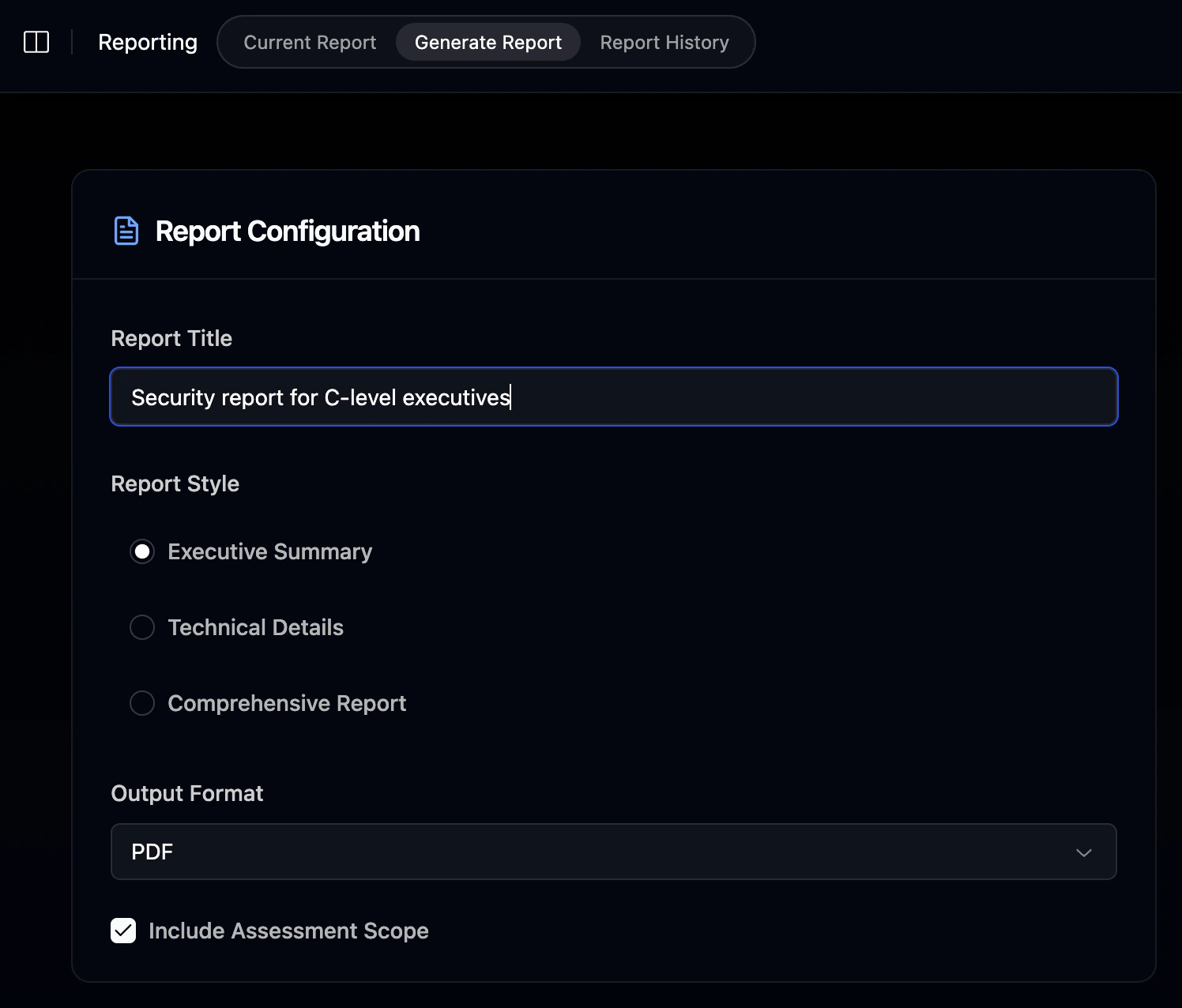

Отчетность

Генерация отчетов по оценке безопасности с находками и рекомендациями по исправлению

Как команды используют платформу

Типичный проект проходит по следующему сценарию:Разведка

Выявление поддоменов, открытых портов, работающих сервисов, технологического стека и защитных механизмов

Тестирование

Написание кода на Cerberus вручную, использование AI для генерации тестов или комбинация обоих подходов

Отслеживание находок

Уязвимости попадают в трекер, где им присваивается оценка, категория и связь с затронутыми активами

Рабочее пространство

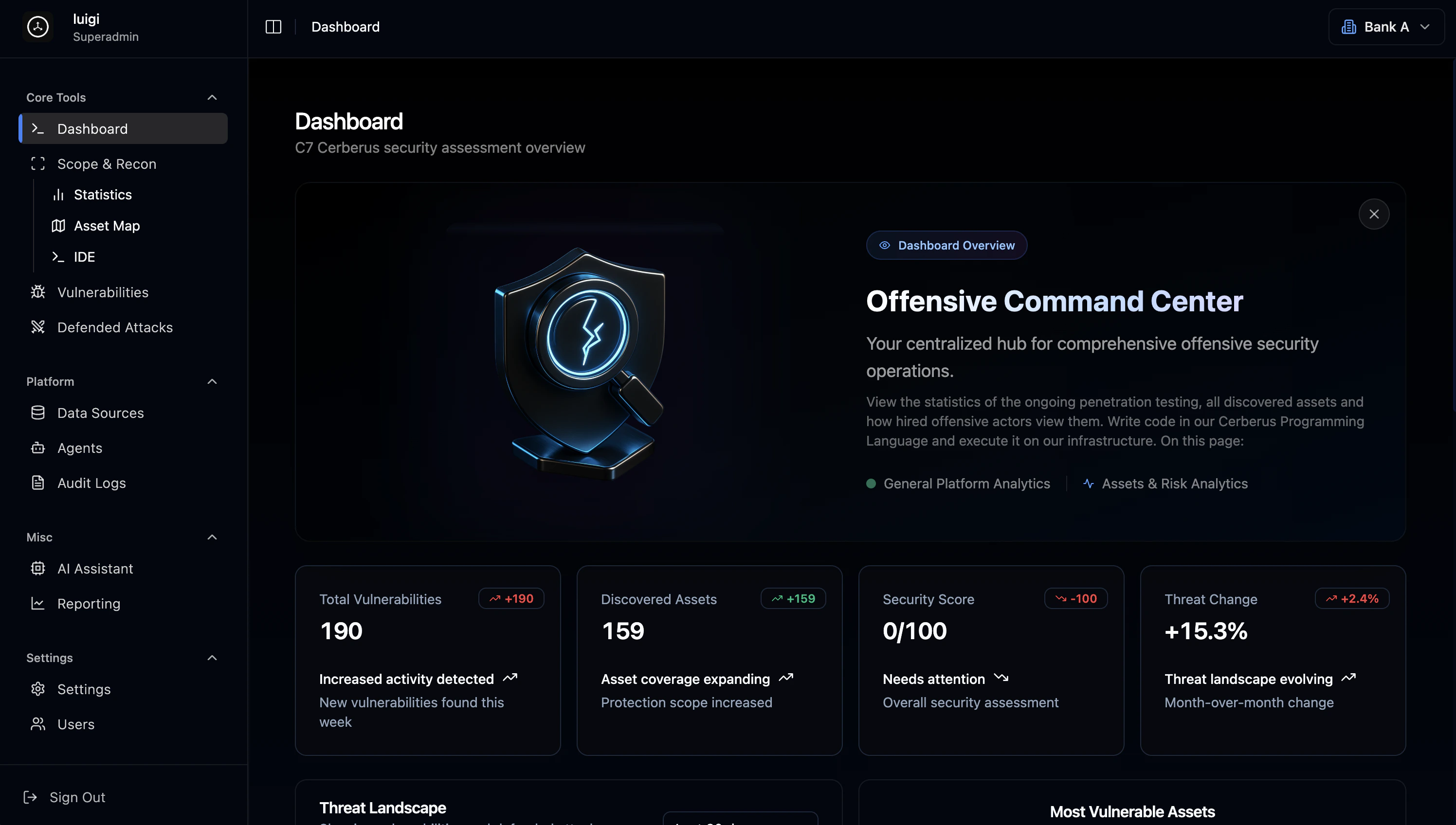

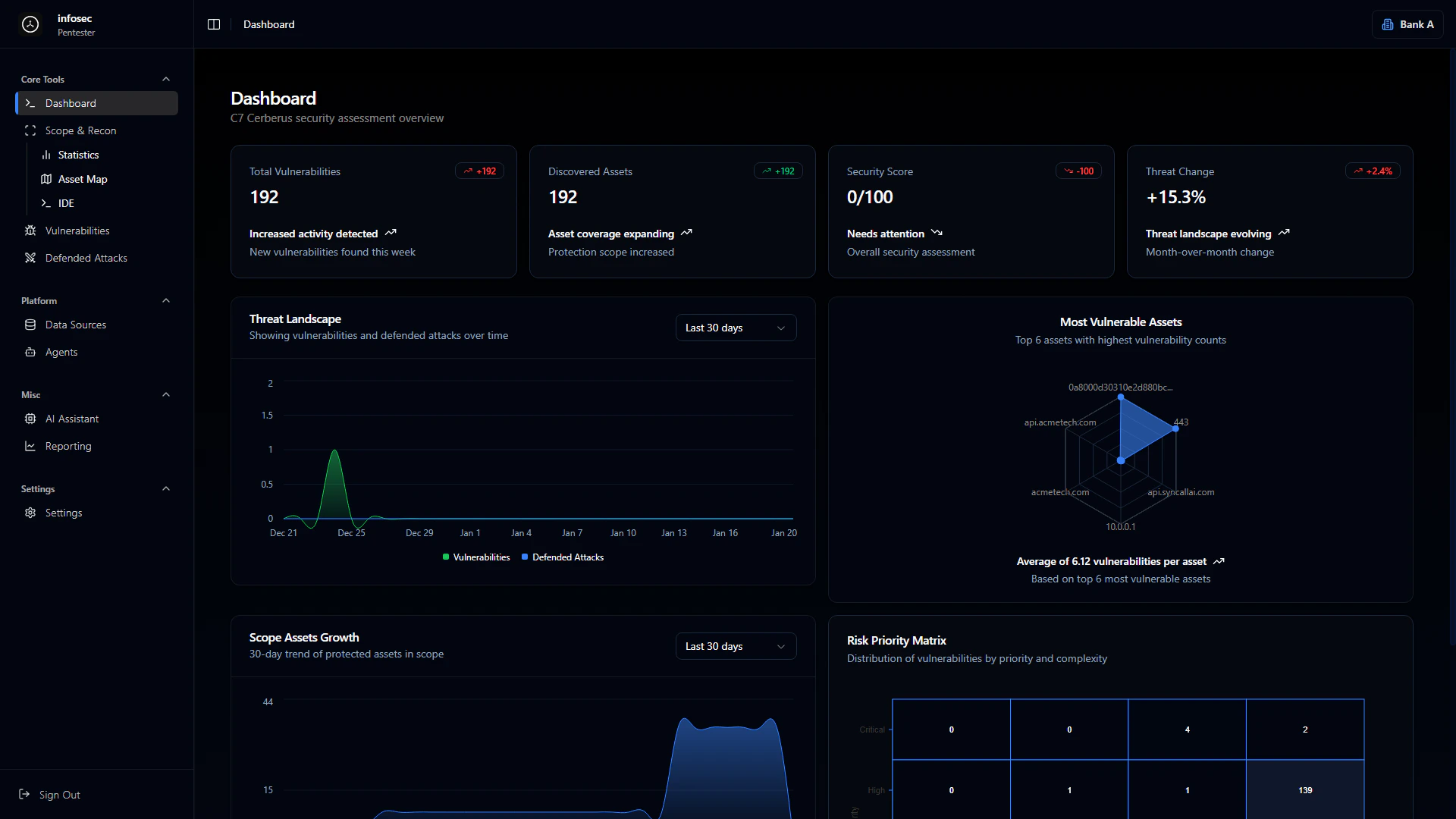

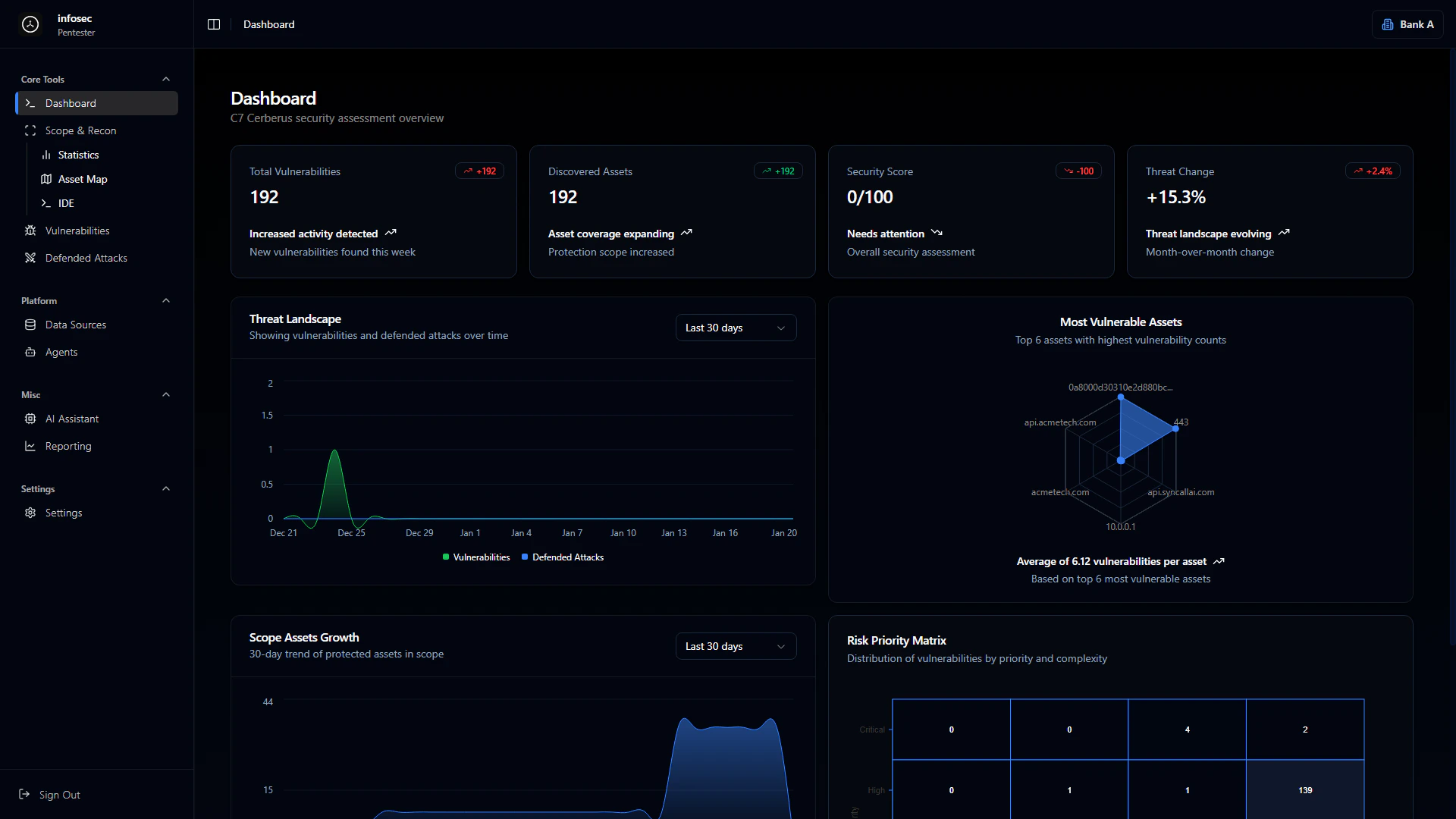

Платформа организована по следующим разделам:Панель управления

Панель управления

Общий обзор статуса проекта

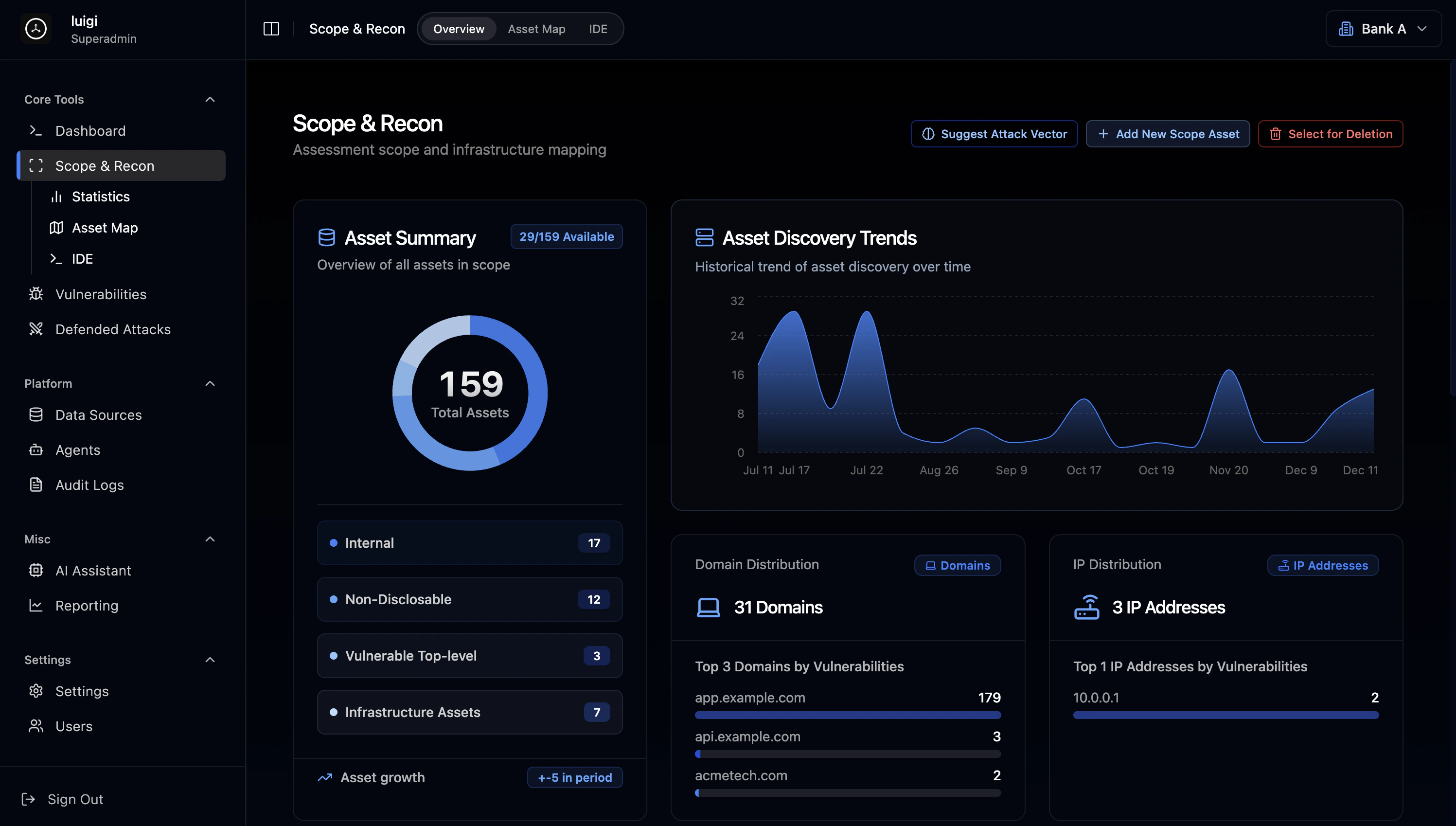

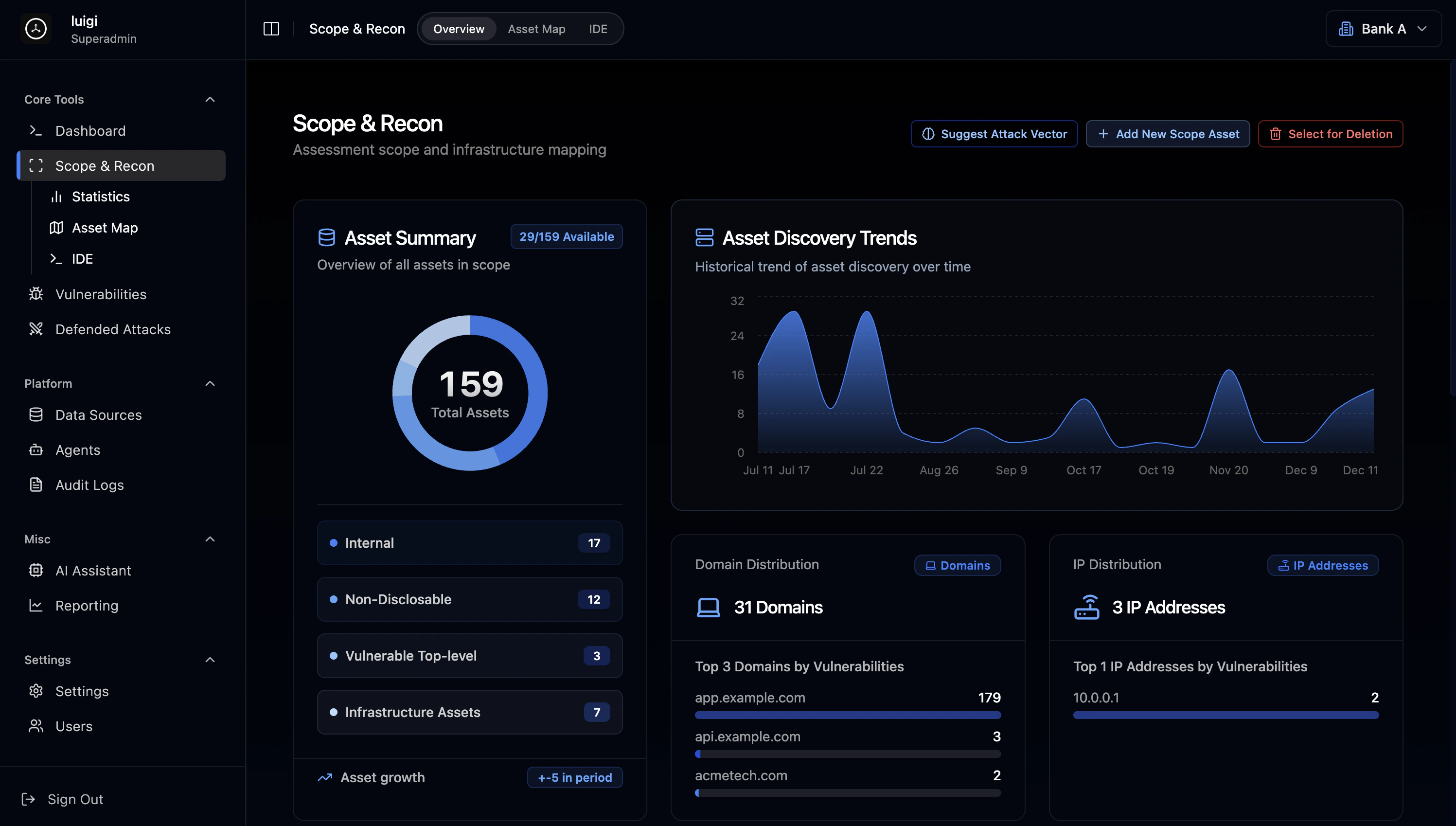

Область и разведка

Область и разведка

Управление целями и исследование карты активов

Уязвимости

Уязвимости

Все находки с фильтрацией и поиском

Отраженные атаки

Отраженные атаки

Что было заблокировано и какой защитой

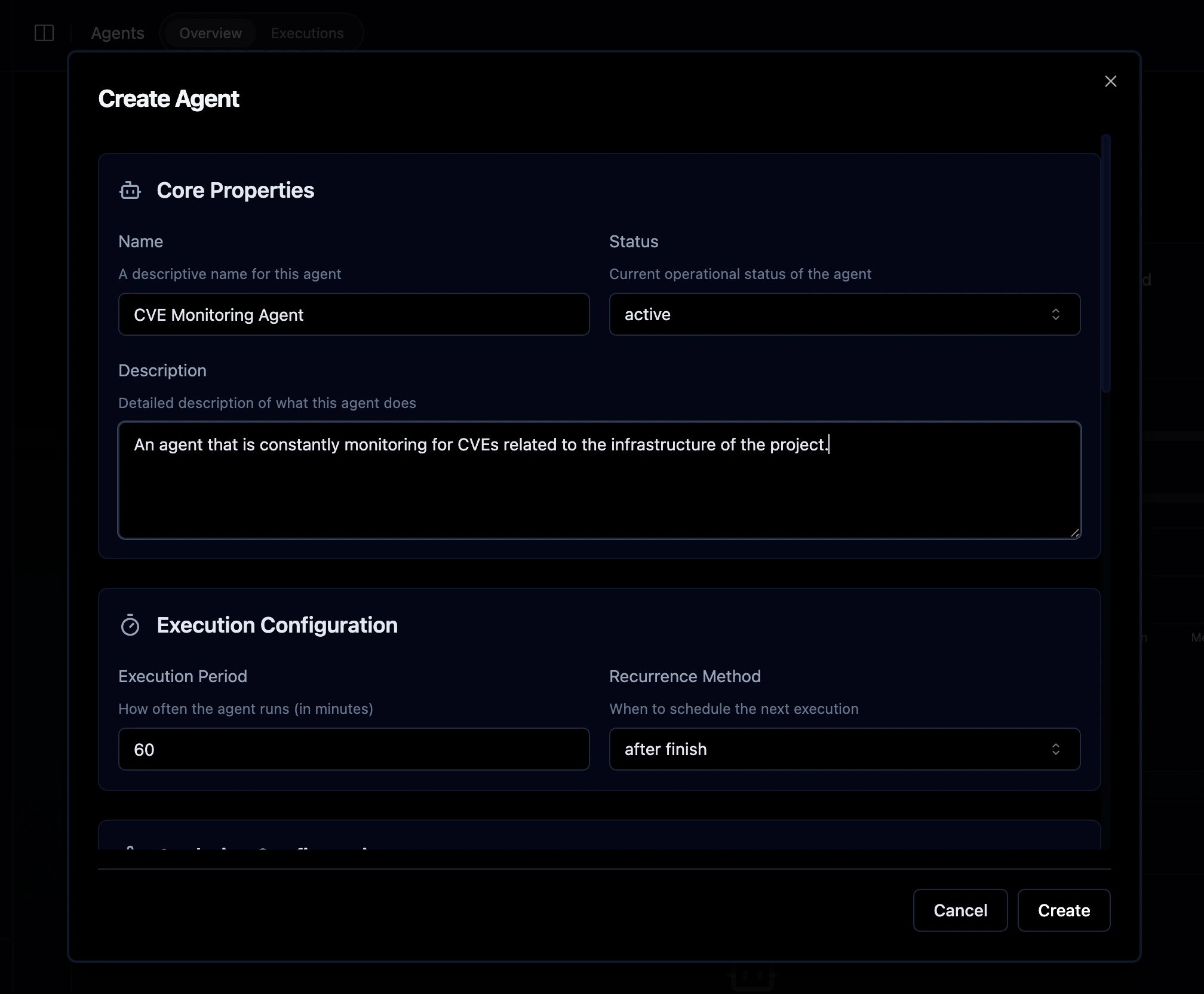

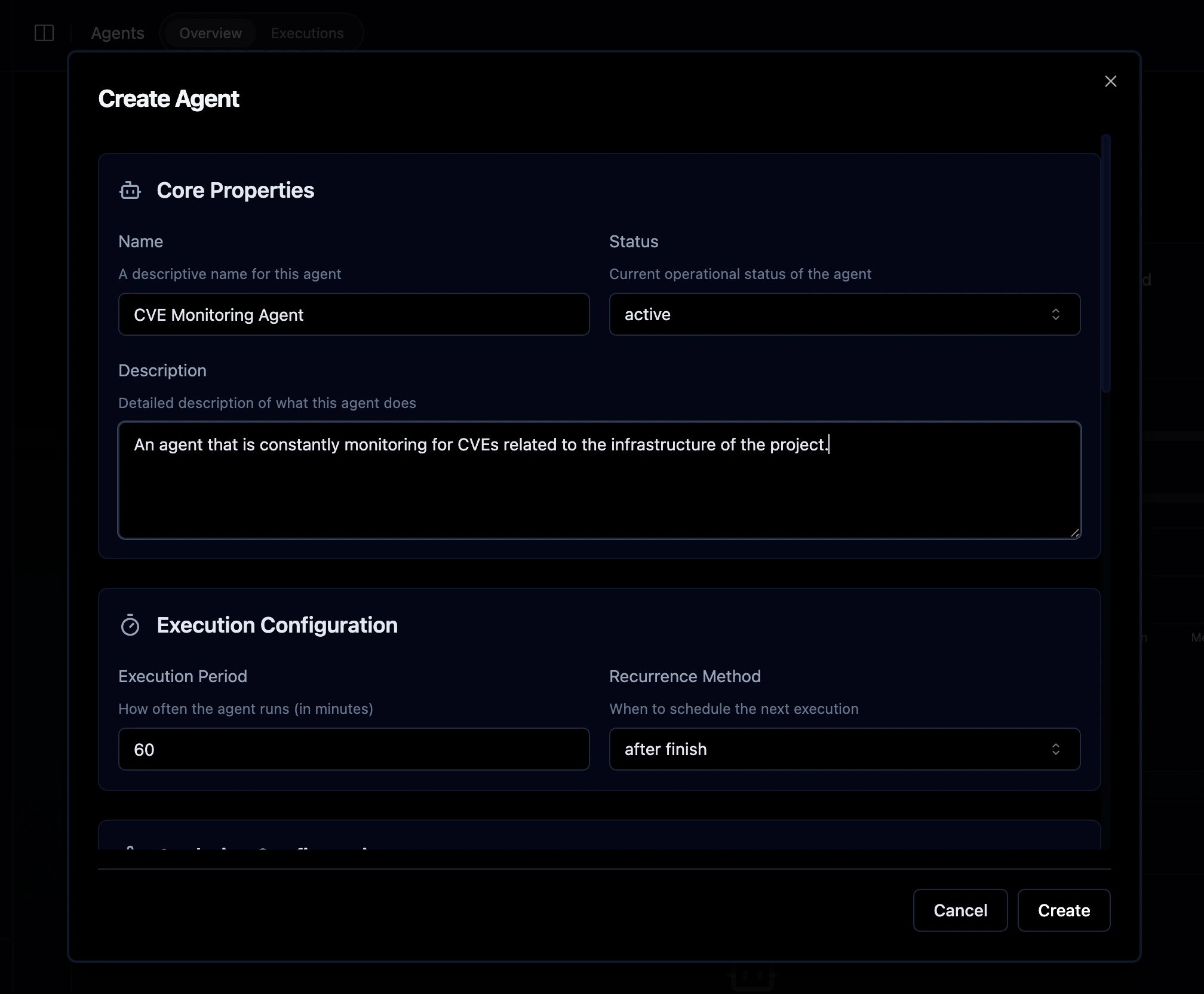

Агенты

Агенты

Планирование автоматизированных тестов на регулярной основе

Отчетность

Отчетность

Генерация документов