Documentation Index

Fetch the complete documentation index at: https://docs-cerberus.c7-security.com/llms.txt

Use this file to discover all available pages before exploring further.

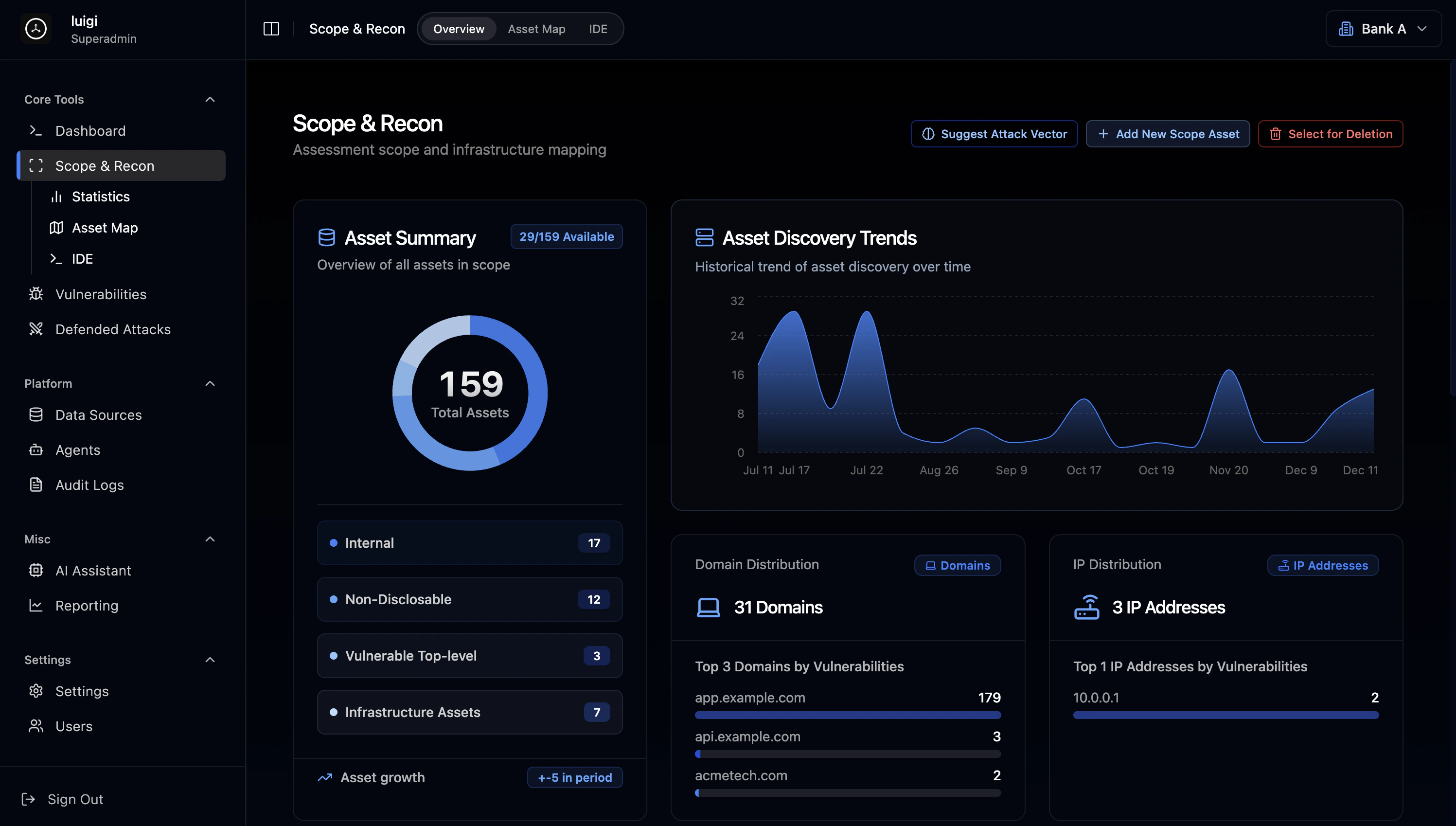

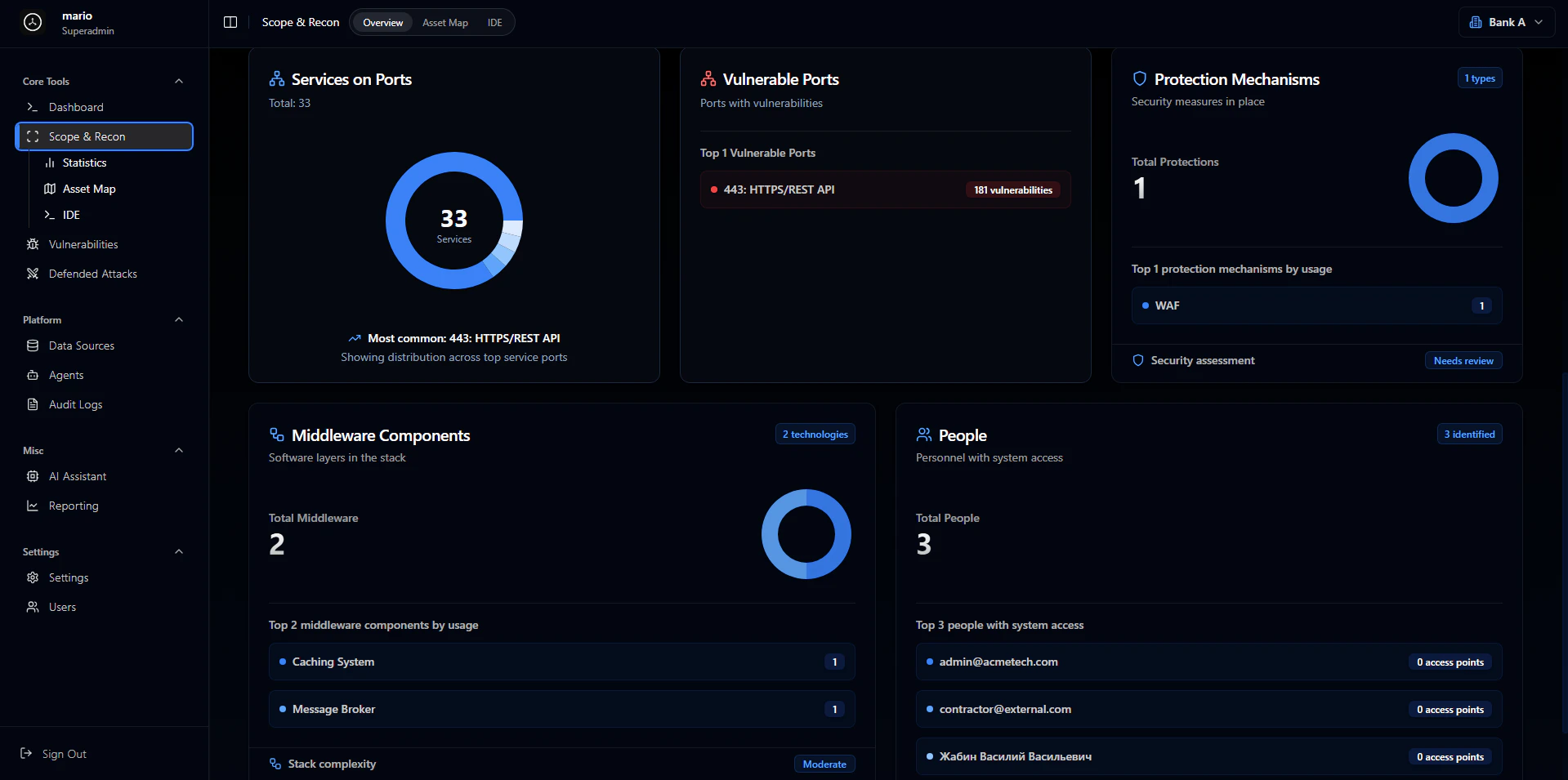

Scope and Recon

Разведка — начало любого пентеста. Прежде чем кидаться эксплойтами, нужно понять, с чем имеешь дело: что торчит наружу, как всё связано, где вообще поверхность атаки. Пропустишь этот шаг — потратишь время на тестирование не того или упустишь очевидные точки входа. Лучшие пентестеры тратят на разведку больше времени, чем на эксплуатацию. Хорошо изученная цель часто сама выдаёт уязвимости: забытые поддомены, торчащие админки, сервисы, которым нечего делать в интернете. Чем полнее картина — тем точнее удары. Вкладка Scope and Recon — здесь вы собираете эту картину. Это база для работы с «контекстом»: картой активов, найденными уязвимостями, заблокированными атаками. По ходу тестов всё обновляется в реальном времени. Тут же IDE и AutoPT. Три подвкладки:Overview

Общая статистика: сколько активов, уязвимостей, отражённых атак.

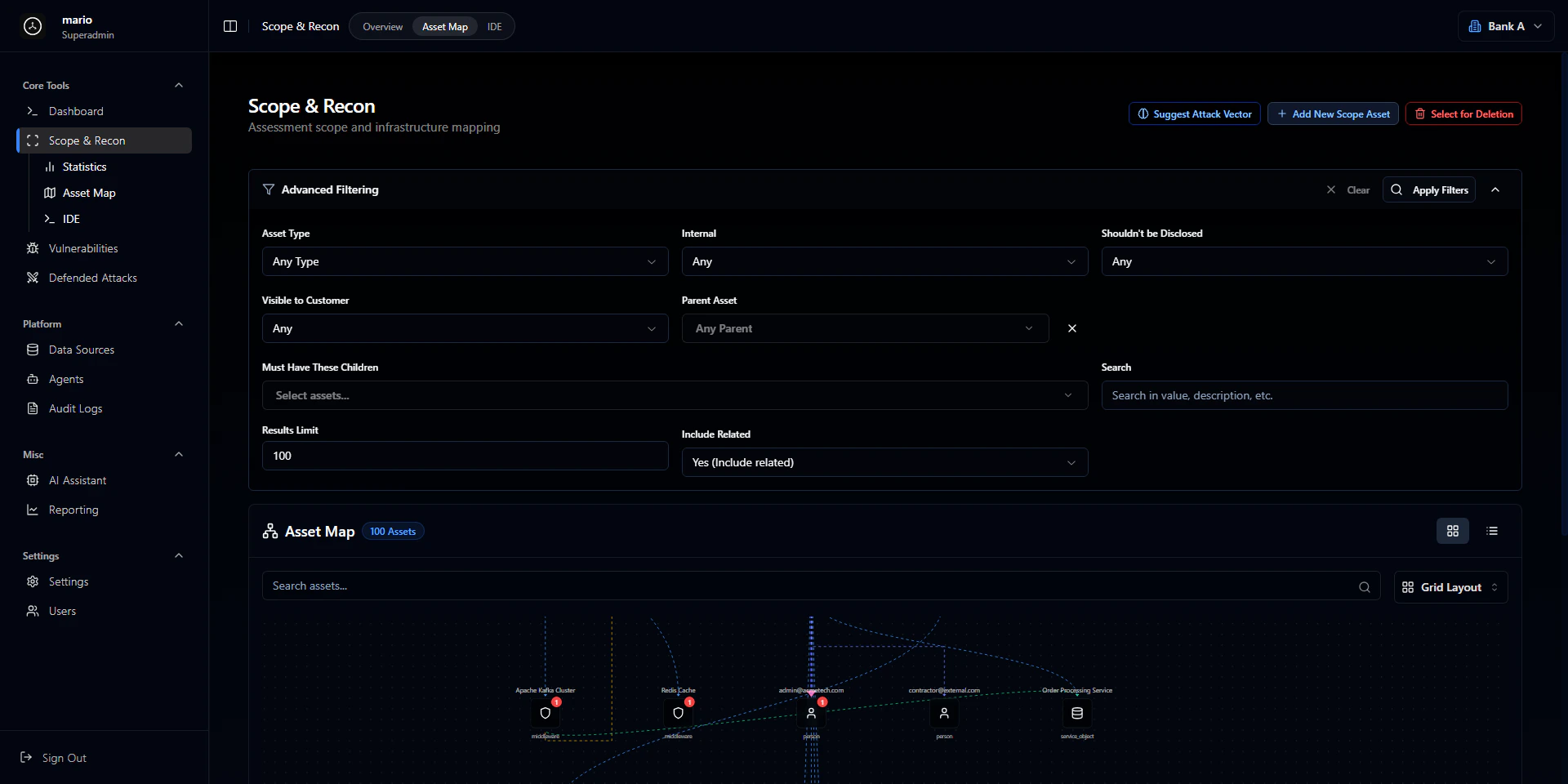

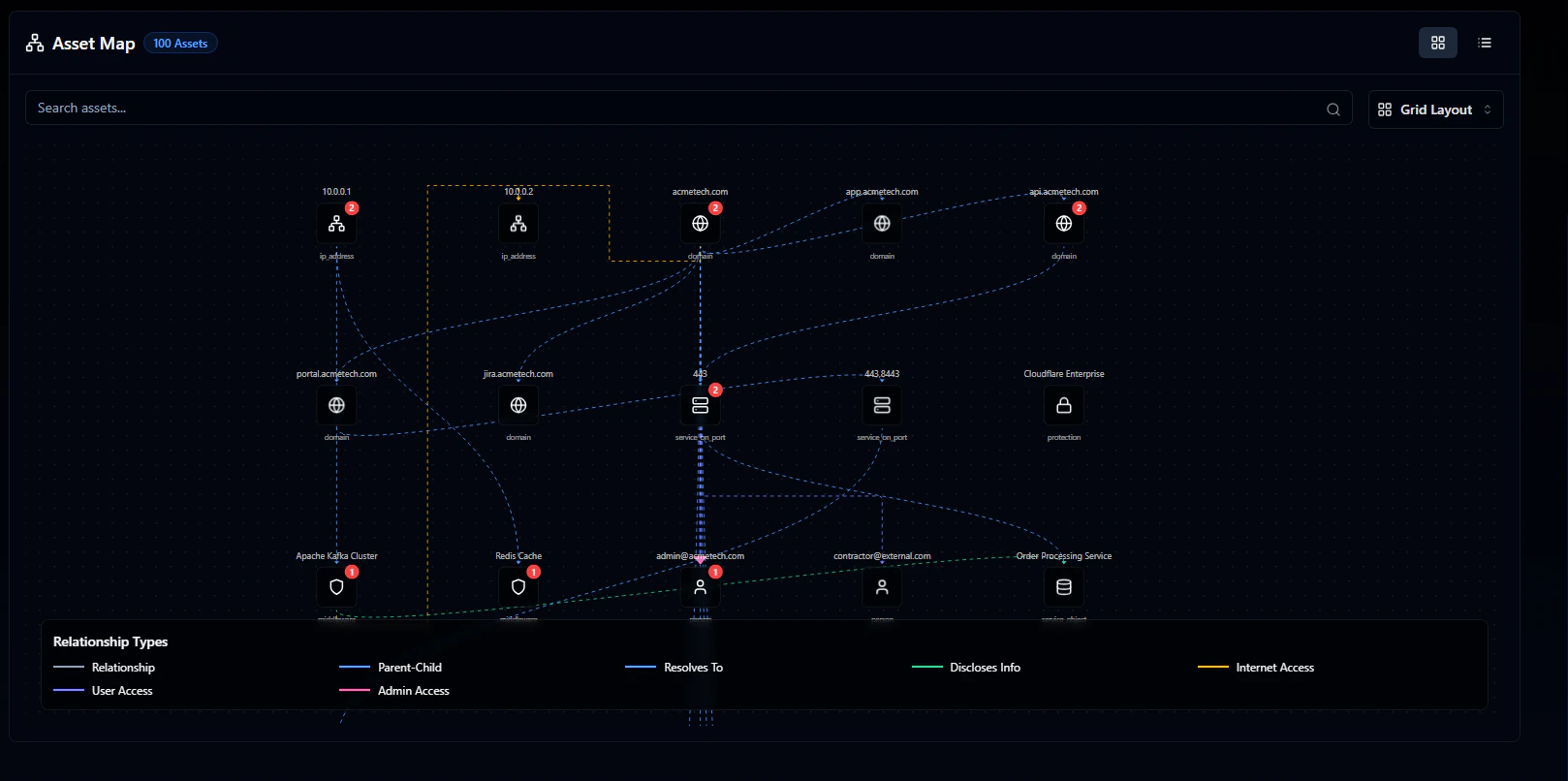

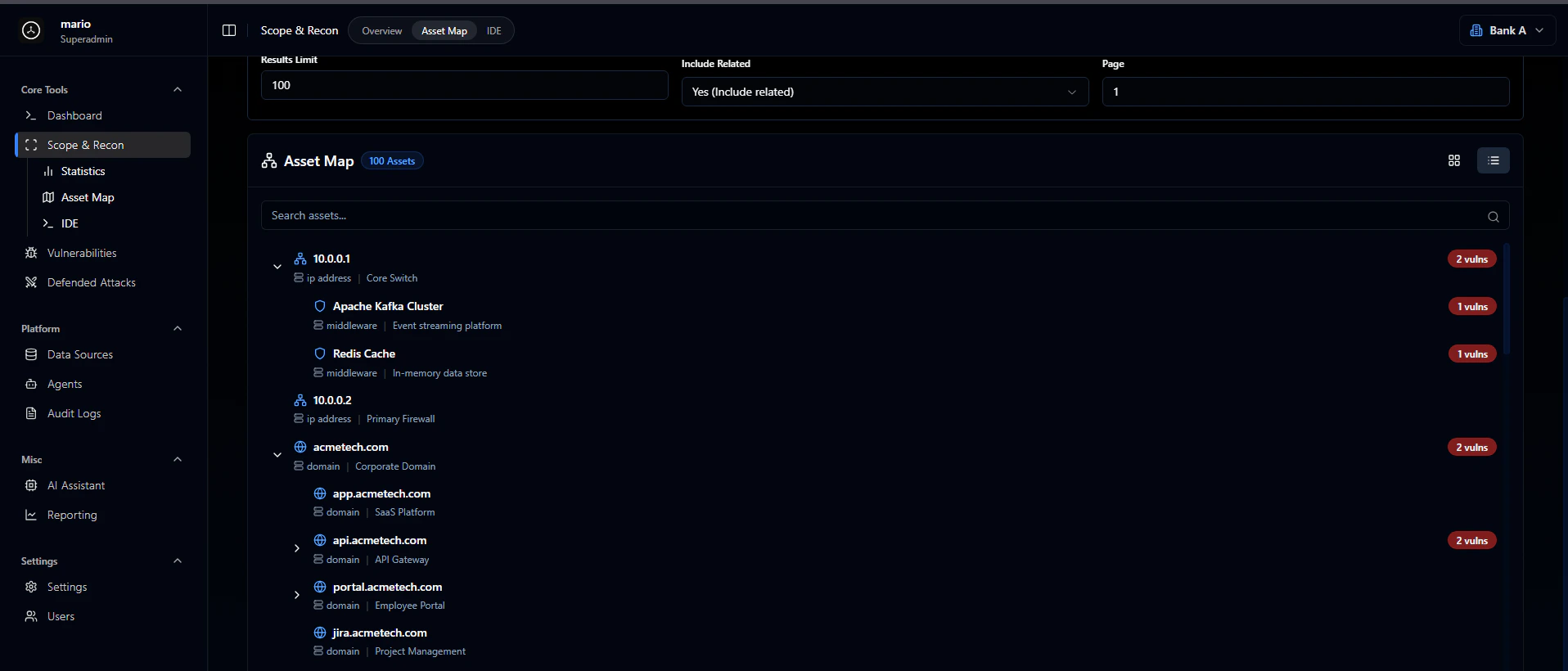

Asset map

Карта активов показывает цели и связи между ними. Видно, у каких активов есть уязвимости и как всё соединено. Сверху — поиск с фильтрами.

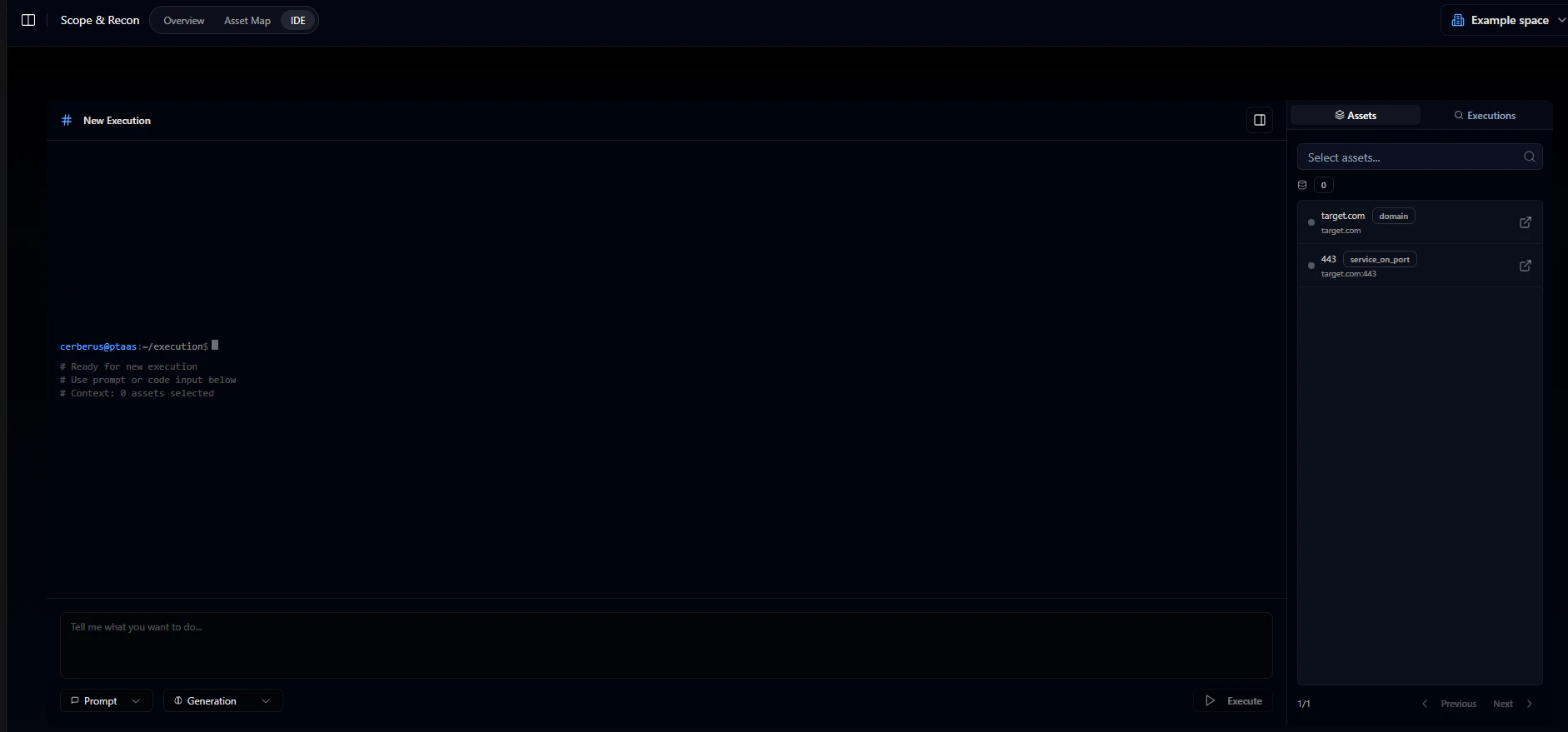

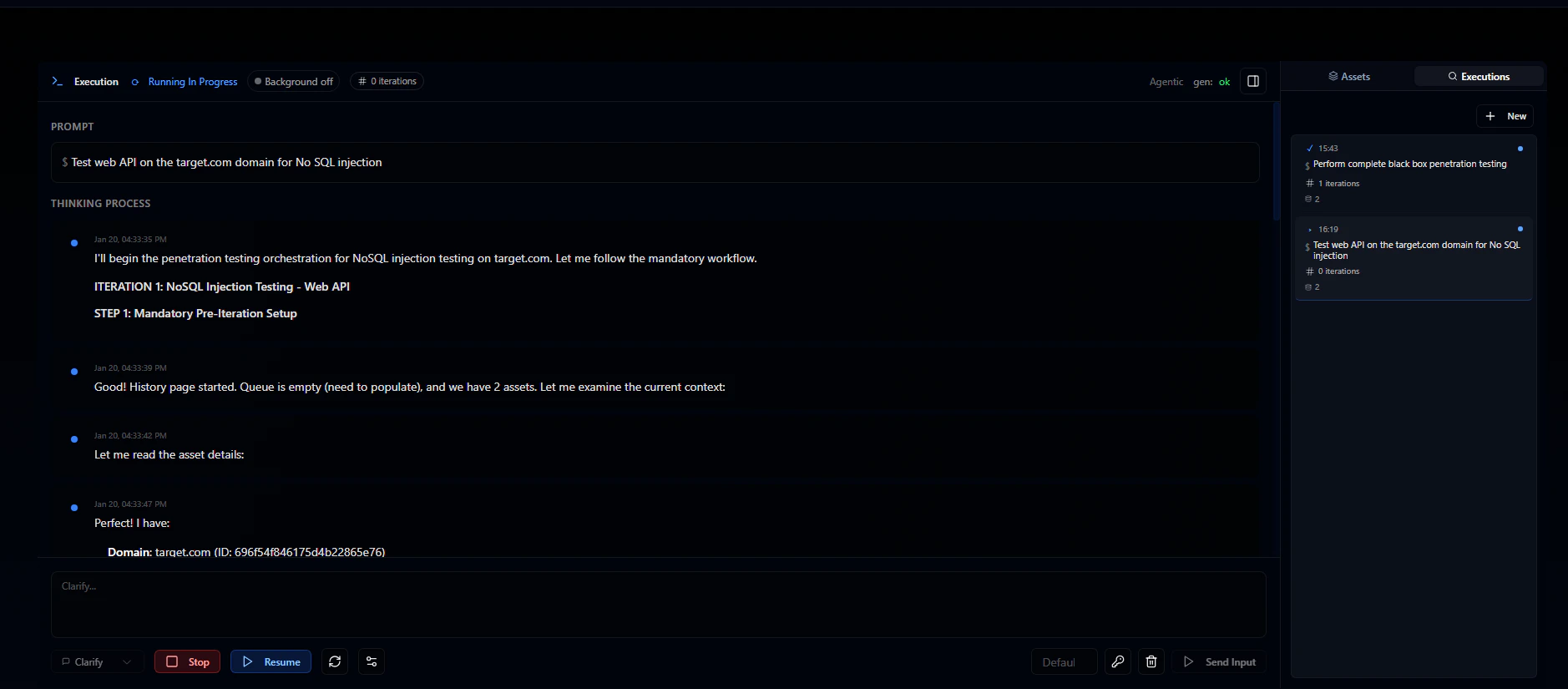

IDE

В IDE вы работаете с AutoPT и Codegen — запускаете код против целей.